Slēdži tiek iedalīti vairākos veidos – pieslēgvietu skaits (8, 5, 16, 24, 48 u.c.) un datu pakešu pārraides ātrums (1 Mb/s, 100 Mb/s, 10 Gb/s u.c.). ). Bet papildus tam tos var iedalīt divās klasēs:

1. Pārvaldītie slēdži. Tās ir "viedās" ierīces, kurās var darboties automātiskais režīms uz ilgu laiku, bet tos var regulēt manuāli jebkurā laikā. Manuālā vadība lielā mērā palīdzēs sistēmas administratoriem, kuriem nepieciešams elastīgi konfigurēt slēdža darbību.

Šādas ierīces trūkums ir tā cena, kuras līmenis mainās atkarībā no slēdža funkcionalitātes un tā veiktspējas.

2. Nepārvaldīti slēdži. Tās ir vieglāk lietojamas ierīces, kas darbojas pilnīgi automātiski un kurām nav rīku elastīgai manuālai konfigurēšanai. Daži nepārvaldīti slēdži (piemēram, modeļu klāsts no Compex) ir dažas satiksmes uzraudzības iespējas. Šādi slēdži visbiežāk ir atrodami “mājas” LAN un mazos uzņēmumos, kur nav nepieciešama plaša konfigurācijas funkcionalitāte. Ierīces cenas un akumulatora darbības laika dēļ šādi slēdži ir ļoti noderīgi uzņēmumiem, kuriem nepieciešama vienkārša un stabils darbs tīkliem.

Nepārvaldītu slēdžu trūkums ir konfigurācijas funkcionalitātes trūkums un ne pārāk augsta veiktspēja. Tāpēc lielie uzņēmumi dod priekšroku pārvaldītu slēdžu uzstādīšanai, jo nepārvaldītu slēdžu izmantošana administrēšanas grūtību dēļ rada pārmērīgu slodzi apkopes personālam.

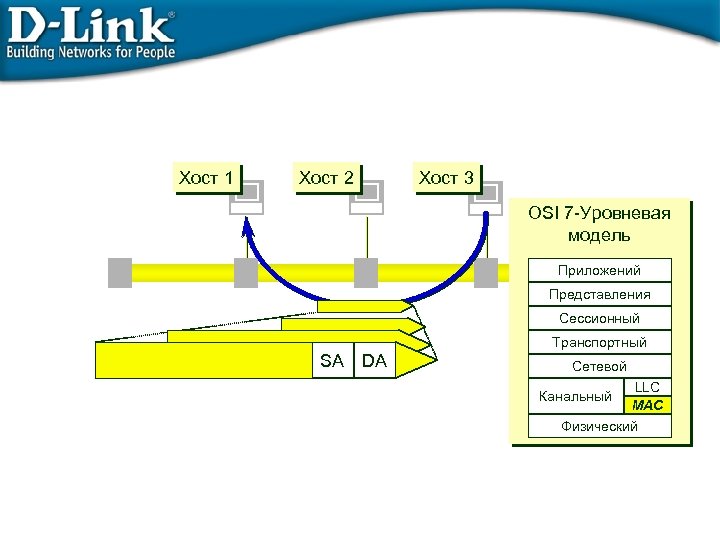

Visus slēdžus var sadalīt arī līmeņos – jo augstāks ir ierīces darbības līmenis, jo tā ir sarežģītāka un dārgāka. Slāņa definīcija tiek ņemta no slāņa, kurā darbojas slēdzis saskaņā ar OSI tīkla modeli.

Lai izlemtu par slēdzi, jums jāizlemj, kāds tīkla pārvaldības slānis ir nepieciešams jūsu LAN.

Ir divi slēdžu līmeņi:

1. Slēdži ar atbalstu Layer 1 (pirmais līmenis).Šādas ierīces darbojas pirmajā OSI līmenī, tas ir, OSI tīkla modeļa fiziskajā slānī. Šis tips ietver dažādus centrmezglus, atkārtotājus un citas ierīces, kas darbojas tikai ar signāliem. Aptuveni runājot, šādas ierīces ir sūkņi, kas, kad informācija ir pieejama, pārraida to tālāk, un dīkstāvē vienkārši gaida nākamo signālu paketi. Šādas ierīces nav ražotas ilgu laiku, tāpēc tās ir grūti atrast.

2. Slēdži ar atbalstu Layer 2 (otrais līmenis).Šajā kategorijā ietilpst visas tās ierīces, kas darbojas ar otro OSI tīkla modeļa līmeni, tas ir, kanālu līmenī. Tas ietver visus nepārvaldītos slēdžus un dažas pārvaldītās ierīces.

Otrā līmeņa slēdžu darbības princips ir sarežģītāks nekā vairāk vienkāršas ierīces. Tādējādi otrā līmeņa slēdži apstrādā informāciju ne tikai kā pakešu straumi, bet gan kā atsevišķas datu daļas (citādi tos sauc par kadriem - oriģinālā rāmji, tas ir, personāls). Šādas ierīces ne tikai pārraida, bet arī analizē saņemtos datus un strādā tikai ar ierīču MAC adresēm - tas ir, tām praktiski nav lietotāja IP adrešu. Tāpat otrā līmeņa slēdži veido specializētas komutācijas tabulas, kurās tiek ievadītas ierīču MAC adreses un atbilstošās slēdžu pieslēgvietas.

Tiklīdz lokālajā tīklā parādās vismaz divi segmenti (piemēram: lietotāja segments, servera segments), rodas nepieciešamība izmantot maršrutēšanas aprīkojumu, kas darbojas OSI modeļa trešajā līmenī. Šajā gadījumā var rasties jautājums: “Ko lietot? 3. slāņa slēdzis vai maršrutētājs? Kāda ir atšķirība, kādas ir atšķirības?”. Mēģināsim to izdomāt.

Sākotnēji šīm divām ierīcēm ir dažādi mērķi.

3. slāņa slēdzis ( L3 slēdzis) galvenokārt ir ierīce lokālajam tīklam (LAN — vietējais tīkls). Tie. šim slēdzim ir jānovirza trafika lokālajā tīklā starp esošajiem segmentiem. To parasti izmanto izplatīšanas slānī hierarhiskā tīkla modelī.

Maršrutētājs ir paredzēts lokālā tīkla (LAN) savienošanai ar globālo datortīkls(WAN — Wide Area Network), t.i. veic trafika maršrutēšanu uz ārpasauli (internetu, filiālēm, attālinātiem darbiniekiem) un atpakaļ.

Var rasties jautājums: "Kāpēc jums ir nepieciešams Layer 3 slēdzis, ja maršrutētājs var veikt savas funkcijas?"

Neiedziļinoties detaļās, 3. slāņa slēdzi var salīdzināt ar ļoti ātru maršrutētāju. Tas arī zina, kā strādāt ar dinamiskajiem maršrutēšanas protokoliem (OSPF, RIP), un ir absolūti saderīgs ar parasto maršrutētāju. Varat konfigurēt piekļuves sarakstus (tā sauktās piekļuves lapas) un daudz ko citu.

Atbilde slēpjas veiktspējā un cenā. Fakts ir tāds, ka mūsdienu Layer 3 slēdži desmitiem un pat simtiem reižu pārspēj maršrutētājus. Tas ir saistīts ar specializētu mikroshēmu komplekta izmantošanu slēdžos ( ASIC). Maršrutēšana (pakešu apstrāde) notiek aparatūras līmenī, un programmatūras atbalsts paliek procedūrām, kas nav tieši saistītas ar trafika apstrādi: maršrutēšanas tabulu aprēķins, piekļuves saraksti utt.

Parastā maršrutētājā šis mehānisms (pakešu apstrāde) ir ieviests programmatūrā, un tas parasti darbojas ar vispārējas nozīmes procesoru. Tomēr ir vērts atzīmēt, ka dažiem mūsdienu maršrutētājiem ir arī īpašas īpašas mikroshēmas, lai paātrinātu pakešu apstrādi, neizmantojot procesoru, taču šādi maršrutētāji ir daudz dārgāki nekā 3. slāņa slēdži.

Iedomājieties situāciju, kad jūsu organizācijai ir datu centrs un ir nepieciešama trafika maršrutēšana lielā ātrumā — desmitiem gigabitu sekundē. Šajā gadījumā jums ir piemērots tikai Layer 3 slēdzis. Maršrutētājs ar šādu joslas platumu vienkārši netiks galā vai maksās daudz naudas.

Un atkal var rasties jautājums: “Kāpēc izmantot maršrutētāju, ja tā funkcijas var veikt Layer 3 slēdzis? Vai tas nav ātrāk un lētāk?”

Neiedziļinoties tehniskās detaļās, ja sīkāk aplūkojam maršrutēšanas funkcijas, trešā līmeņa slēdzis pēc iespējām ir zemāks par tradicionālo maršrutētāju. Mūsdienīgu maršrutētāju var viegli pārvērst par pilnvērtīgu ugunsmūri (FW) ar papildu licenču palīdzību (atšķirība starp maršrutētāju un ugunsmūris mēs to aplūkosim nedaudz vēlāk).

Laika gaitā līnija starp slēdžiem un maršrutētājiem kļūst plānāka. Iespējams, ka drīz tas vispār nebūs redzams.

Tādējādi, savienojot lokālo tīklu ar internetu vai veidojot VPN kanālu ar attālām filiālēm (kā arī attālais savienojums lietotājiem), jums ir jāizmanto maršrutētājs.

Prasības uz mūsdienīgi tīkli

Prasības uz mūsdienīgi tīkli

Layer 2 slēdžu vispārīgās funkcijas Atbalsts IEEE 802.1 Q VLAN (balstīts uz etiķetēm) Pakešu prioritāšu noteikšana IEEE 802.1 p un 4 rindas Spanning Tree Protocol (IEEE 802.1 D) Rapid Spanning Tree protokols (IEEE 802.1 w) Saites vētras portu atbalsts. Apkopošana (IEEE 802.3 reklāmas statiskais režīms) Portu spoguļošana (vairāku portu trafika vienā izvēlētajā portā) TFTP/BOOTP/DHCP klienta TELNET atbalsts, iebūvēts WEB servera CLI – IGMP komandrindas interfeiss, lai ierobežotu apraides domēnus VLAN SNMP v 1/ v 3

Layer 2 slēdžu vispārīgās funkcijas Atbalsts IEEE 802.1 Q VLAN (balstīts uz etiķetēm) Pakešu prioritāšu noteikšana IEEE 802.1 p un 4 rindas Spanning Tree Protocol (IEEE 802.1 D) Rapid Spanning Tree protokols (IEEE 802.1 w) Saites vētras portu atbalsts. Apkopošana (IEEE 802.3 reklāmas statiskais režīms) Portu spoguļošana (vairāku portu trafika vienā izvēlētajā portā) TFTP/BOOTP/DHCP klienta TELNET atbalsts, iebūvēts WEB servera CLI – IGMP komandrindas interfeiss, lai ierobežotu apraides domēnus VLAN SNMP v 1/ v 3

RMON 2. slāņa slēdžu vispārīgās funkcijas (4 grupas: Statistika, Vēsture, Trauksme un Notikums) Divi paroles līmeņi - lietotāja parole un rezerves parole Piekļuves profils un trafika prioritāšu noteikšana Trafika segmentācija Joslas platuma kontrole Portu drošības funkcija (ierobežojot MAC skaitu uz norādīto portu ) Piekļuves kontrole IEEE 802. 1 x, pamatojoties uz portiem/MAC adresēm. Notikumu reģistrēšana, izmantojot Syslog Atbalsta TACACS, RADIUS, SSH Programmatūras atjaunināšanu un konfigurācijas faila saglabāšanu ārējā datu nesējā

RMON 2. slāņa slēdžu vispārīgās funkcijas (4 grupas: Statistika, Vēsture, Trauksme un Notikums) Divi paroles līmeņi - lietotāja parole un rezerves parole Piekļuves profils un trafika prioritāšu noteikšana Trafika segmentācija Joslas platuma kontrole Portu drošības funkcija (ierobežojot MAC skaitu uz norādīto portu ) Piekļuves kontrole IEEE 802. 1 x, pamatojoties uz portiem/MAC adresēm. Notikumu reģistrēšana, izmantojot Syslog Atbalsta TACACS, RADIUS, SSH Programmatūras atjaunināšanu un konfigurācijas faila saglabāšanu ārējā datu nesējā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati kadra sesijas transporta tīkla datu saites kanāls fiziskais

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati kadra sesijas transporta tīkla datu saites kanāls fiziskais

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati kadra sesijas transporta tīkls LLC datu saite MAC fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati kadra sesijas transporta tīkls LLC datu saite MAC fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati sesijas transportēšana SA DA tīkls LLC datu saite MAC fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammas modeļa skati sesijas transportēšana SA DA tīkls LLC datu saite MAC fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modeļa skati sesijas transportēšana SA DA SA=H 1 tīkls LLC datu saite MAC fiziska

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modeļa skati sesijas transportēšana SA DA SA=H 1 tīkls LLC datu saite MAC fiziska

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modelis Skati Sesijas unikālā MAC adrese: 0 x 002048001234 Transports SA DA SA=H 1 Tīkls DA=H 3 LLC Datu saite MAC Fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modelis Skati Sesijas unikālā MAC adrese: 0 x 002048001234 Transports SA DA SA=H 1 Tīkls DA=H 3 LLC Datu saite MAC Fiziskā

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modeļa skati sesijas transportēšana SA DA SA=H 1 tīkls DA=H 3 LLC datu saite MAC fiziska

1. resursdators 2. resursdators OSI 7 slāņu lietojumprogrammu modeļa skati sesijas transportēšana SA DA SA=H 1 tīkls DA=H 3 LLC datu saite MAC fiziska

Hub darbojas fiziskā līmenī. Pārsūta paketes uz visiem portiem. Elektriskais signāls tiek pastiprināts. Centrmezgls

Hub darbojas fiziskā līmenī. Pārsūta paketes uz visiem portiem. Elektriskais signāls tiek pastiprināts. Centrmezgls

Slēdzis Darbojas datu saites līmenī. Izveidojiet komutācijas tabulu. Pārsūta paketes uz nepieciešamo portu. Pakete tiek reģenerēta ar pārraidi.

Slēdzis Darbojas datu saites līmenī. Izveidojiet komutācijas tabulu. Pārsūta paketes uz nepieciešamo portu. Pakete tiek reģenerēta ar pārraidi.

Spinning Tree Protocol Kas ir aptverošā koka protokols, lai izvairītos no loģiskām cilpām tīklā Redundants savienojumi Standarti: IEEE 802. 1 d Spanning Tree Protocol, STP (tradicionālais) IEEE 802. 1 w Rapid Spanning Tree Protocol, RSTP (jauns)

Spinning Tree Protocol Kas ir aptverošā koka protokols, lai izvairītos no loģiskām cilpām tīklā Redundants savienojumi Standarti: IEEE 802. 1 d Spanning Tree Protocol, STP (tradicionālais) IEEE 802. 1 w Rapid Spanning Tree Protocol, RSTP (jauns)

STP saknes tilta pamatdefinīcijas - saknes (tilta) slēdzis, no tā tiek veidots koks Saknes ports - Saknes ports - ports, kuram ir mazākais attālums tīklā līdz saknes slēdžam Izraudzītais ports - Izraudzītais ports - ports, kuram ir īsākais attālums no dotā tīkla segmenta līdz saknes slēdžam Norādītais tilts — Izraudzītais tilts — tilts, kuram ir visīsākais attālums no konkrētā tīkla segmenta līdz saknes slēdžam. Ceļa izmaksas — metrika, kopējais nosacījuma laiks datu pārraidei no šī porta pārslēdzieties uz saknes slēdža portu

STP saknes tilta pamatdefinīcijas - saknes (tilta) slēdzis, no tā tiek veidots koks Saknes ports - Saknes ports - ports, kuram ir mazākais attālums tīklā līdz saknes slēdžam Izraudzītais ports - Izraudzītais ports - ports, kuram ir īsākais attālums no dotā tīkla segmenta līdz saknes slēdžam Norādītais tilts — Izraudzītais tilts — tilts, kuram ir visīsākais attālums no konkrētā tīkla segmenta līdz saknes slēdžam. Ceļa izmaksas — metrika, kopējais nosacījuma laiks datu pārraidei no šī porta pārslēdzieties uz saknes slēdža portu

STP prioritātes pamatparametri – Switch priority. No 0 līdz 65535 Hello Time — intervāls starp BPDU pārraidēm ar saknes slēdzi. No 1 līdz 10 s. Maks. Vecums - ja pēc laika intervāla, kas iestatīts Maks. Ja BPDU pakete vēl nav saņemta no saknes slēdža, jūsu slēdzis pats sāks sūtīt BPDU paketes. No 6 līdz 40 s. Pārsūtīšanas aizkaves taimeris — laiks, pirms ports pāriet pakešu pārsūtīšanas stāvoklī. No 4 līdz 30 s. Port Priority – Ostas prioritāte. Jo zemāka vērtība šis parametrs, jo lielāka ir varbūtība, ka ports kļūs par sakni. No 0 līdz 255. Ostas izmaksas – ostas “Maksa”. No 1 līdz 65535

STP prioritātes pamatparametri – Switch priority. No 0 līdz 65535 Hello Time — intervāls starp BPDU pārraidēm ar saknes slēdzi. No 1 līdz 10 s. Maks. Vecums - ja pēc laika intervāla, kas iestatīts Maks. Ja BPDU pakete vēl nav saņemta no saknes slēdža, jūsu slēdzis pats sāks sūtīt BPDU paketes. No 6 līdz 40 s. Pārsūtīšanas aizkaves taimeris — laiks, pirms ports pāriet pakešu pārsūtīšanas stāvoklī. No 4 līdz 30 s. Port Priority – Ostas prioritāte. Jo zemāka vērtība šis parametrs, jo lielāka ir varbūtība, ka ports kļūs par sakni. No 0 līdz 255. Ostas izmaksas – ostas “Maksa”. No 1 līdz 65535

Portu stāvokļa maiņa darbības laikā STP bloķēšana (izmešana (dublēšana, alternatīva)) - kad tas ir iespējots, visi porti ir stāvoklī "Bloķēti" Klausīšanās (izmešana) - ports ģenerē, saņem un pārraida BPDU mācīšanās - "Mācīšanās", sākas lai saņemtu paketes un izveidotu komutācijas tabulu, pamatojoties uz avota adresēm. Pārsūtīšana – Sāk pakešu pārsūtīšanu Atspējot (Atmest) – Manuāli atspējoja administrators

Portu stāvokļa maiņa darbības laikā STP bloķēšana (izmešana (dublēšana, alternatīva)) - kad tas ir iespējots, visi porti ir stāvoklī "Bloķēti" Klausīšanās (izmešana) - ports ģenerē, saņem un pārraida BPDU mācīšanās - "Mācīšanās", sākas lai saņemtu paketes un izveidotu komutācijas tabulu, pamatojoties uz avota adresēm. Pārsūtīšana – Sāk pakešu pārsūtīšanu Atspējot (Atmest) – Manuāli atspējoja administrators

802,1 d v. s. 802,1 w Konverģences laiks: 802,1 d: 30 sek. 802. 1 w: mazāk nekā 1 s. Tīkla diametrs: 802.1d un 802.1w: 7 apiņi, 14 gredzena tipam 802.1w ir savietojams ar 802.1d.

802,1 d v. s. 802,1 w Konverģences laiks: 802,1 d: 30 sek. 802. 1 w: mazāk nekā 1 s. Tīkla diametrs: 802.1d un 802.1w: 7 apiņi, 14 gredzena tipam 802.1w ir savietojams ar 802.1d.

Virtuālie lokālie tīkli — VLAN apraides domēna lieluma samazināšana. Nodrošina palielinātu tīkla veiktspēju. Tīkla segmentācija, lai atdalītu piekļuvi resursiem.

Virtuālie lokālie tīkli — VLAN apraides domēna lieluma samazināšana. Nodrošina palielinātu tīkla veiktspēju. Tīkla segmentācija, lai atdalītu piekļuvi resursiem.

VLAN piemērs, pamatojoties uz MAC adresēm VLAN 1 VLAN 2 0050 BABDE 2 CB 0050 BABDC 425 0050 BABDD 583 VLAN 1 VLAN 2 VLAN 1 0050 BABD 2 FC 4 VLAN 2 VLAN 1 0050 BABDE 2 CB 0050 BA3BD8

VLAN piemērs, pamatojoties uz MAC adresēm VLAN 1 VLAN 2 0050 BABDE 2 CB 0050 BABDC 425 0050 BABDD 583 VLAN 1 VLAN 2 VLAN 1 0050 BABD 2 FC 4 VLAN 2 VLAN 1 0050 BABDE 2 CB 0050 BA3BD8

MAC bāzes VLAN trūkumi 1. Augstas administrēšanas izmaksas. Administratoram manuāli jāievada visas tīklā esošo ierīču visas MAC adreses un jāizplata tās pa VLAN. 2. Pievienojot darbstaciju vai nomainot tīkla karte tā MAC adrese ir atkārtoti jāpievieno tabulai. 3. Problēmas ar mobilo viesu savienojumiem.

MAC bāzes VLAN trūkumi 1. Augstas administrēšanas izmaksas. Administratoram manuāli jāievada visas tīklā esošo ierīču visas MAC adreses un jāizplata tās pa VLAN. 2. Pievienojot darbstaciju vai nomainot tīkla karte tā MAC adrese ir atkārtoti jāpievieno tabulai. 3. Problēmas ar mobilo viesu savienojumiem.

IEEE 802. 1 Q VLAN Porti, kas iekļauti vienā VLAN, var atrasties uz dažādiem slēdžiem Elastīgums un viegla konfigurēšana un maiņa Spēja darboties ar Spanning Tree protokolu Spēja strādāt ar tīkla ierīcēm, kas neatpazīst ierīču etiķetes dažādi ražotāji, var strādāt kopā

IEEE 802. 1 Q VLAN Porti, kas iekļauti vienā VLAN, var atrasties uz dažādiem slēdžiem Elastīgums un viegla konfigurēšana un maiņa Spēja darboties ar Spanning Tree protokolu Spēja strādāt ar tīkla ierīcēm, kas neatpazīst ierīču etiķetes dažādi ražotāji, var strādāt kopā

Tagged Frames 12 bitu VLAN marķieris Identificē rāmi, kas pieder VLAN Max. Izmērs DA SA tagu datu CRC no marķētā Ethernet rāmja 1522 baiti Neatzīmēts rāmis ir VID 8100 Priority CFI rāmis bez VLAN taga 0 15 18 19 31

Tagged Frames 12 bitu VLAN marķieris Identificē rāmi, kas pieder VLAN Max. Izmērs DA SA tagu datu CRC no marķētā Ethernet rāmja 1522 baiti Neatzīmēts rāmis ir VID 8100 Priority CFI rāmis bez VLAN taga 0 15 18 19 31

Piemērs 802. 1 Q VLAN V 1 V 2 U U V 1 V 2 V 3 VLAN 2 V 1 U V 2 V 1, V 2, V 3 VLAN 1 DES-6000 V 1, V 2 T T T V 3 V 1, V 2, V 3 T DES-3624 i U U V 1 V 2 U V 3 U V 1 V 2 V 3

Piemērs 802. 1 Q VLAN V 1 V 2 U U V 1 V 2 V 3 VLAN 2 V 1 U V 2 V 1, V 2, V 3 VLAN 1 DES-6000 V 1, V 2 T T T V 3 V 1, V 2, V 3 T DES-3624 i U U V 1 V 2 U V 3 U V 1 V 2 V 3

VID un PVID u u u VID (VLAN identifikators) 12 bitu daļa no VLAN marķiera Norāda, kurš VLAN 12 bit identificē 4096 VLAN VID 0 un VID 4095 ir rezervēti u u PVID (Port VID) Saista portu ar VLAN

VID un PVID u u u VID (VLAN identifikators) 12 bitu daļa no VLAN marķiera Norāda, kurš VLAN 12 bit identificē 4096 VLAN VID 0 un VID 4095 ir rezervēti u u PVID (Port VID) Saista portu ar VLAN

Atzīmēta ienākošā pakete (1. daļa) Ienākošā pakete ir piešķirta VLAN 2, jo paketei ir dalības marķieris. Ports 5 ir atzīmēts kā Outgoing for VLAN 2. Port 7 nav atzīmēts kā Outgoing for VLAN 2. Paketes tiek pārsūtītas uz 5. portu. ar marķieri.Paketes tiek pārsūtītas uz portu 7. bez marķiera

Atzīmēta ienākošā pakete (1. daļa) Ienākošā pakete ir piešķirta VLAN 2, jo paketei ir dalības marķieris. Ports 5 ir atzīmēts kā Outgoing for VLAN 2. Port 7 nav atzīmēts kā Outgoing for VLAN 2. Paketes tiek pārsūtītas uz 5. portu. ar marķieri.Paketes tiek pārsūtītas uz portu 7. bez marķiera

Atzīmētā ienākošā pakete (2. daļa) Atzīmētā pakete paliks nemainīga Atzīmētā pakete zaudēs marķieri, jo tā atstās slēdzi caur nemarķētu portu

Atzīmētā ienākošā pakete (2. daļa) Atzīmētā pakete paliks nemainīga Atzīmētā pakete zaudēs marķieri, jo tā atstās slēdzi caur nemarķētu portu

Src="https://present5.com/presentation/cd0d69ff67ac4b396a7b3d683a555da7/image-41.jpg" alt="Neatzīmēta ienākošā pakete (1.daļa) 4. porta PVID —> 2. Ienākošais, neatzīmēts"> Немаркированный входящий пакет (Часть 1) PVID порта 4 -> 2 Входящий немаркированный пакет назначен на VLAN 2 Порт 5 маркированный Выходящий VLAN 2 Порт 7 немаркированный Выходящий VLAN 2 Пакеты с порта 4 перенаправляются на порт5 с маркером Пакеты с порта 4 перенаправляются на порт7 без маркера!}

Nemarķēta ienākošā pakete (2. daļa) Nemarķētā pakete ir atzīmēta, jo tā iziet caur marķētu portu. VID ir saistīta ar ienākošā porta PVID. Nemarķētā pakete netiek modificēta, jo tā iziet caur nemarķētu portu.

Nemarķēta ienākošā pakete (2. daļa) Nemarķētā pakete ir atzīmēta, jo tā iziet caur marķētu portu. VID ir saistīta ar ienākošā porta PVID. Nemarķētā pakete netiek modificēta, jo tā iziet caur nemarķētu portu.

VLAN shēma 1 Tīkla sadalīšana divos VLAN A VLAN B Dators: A 1 & A 2 1 2 3 4 Dators: B 1 & B 2 5 VID: 2 Atzīmējiet izeju: 1. un 2. porta piešķiršana PVID = 2 VID: 3 A 1 A 2 B 1 B 2 Izejas atzīmes noņemšana: 4. un 5. ports piešķir PVID = 3

VLAN shēma 1 Tīkla sadalīšana divos VLAN A VLAN B Dators: A 1 & A 2 1 2 3 4 Dators: B 1 & B 2 5 VID: 2 Atzīmējiet izeju: 1. un 2. porta piešķiršana PVID = 2 VID: 3 A 1 A 2 B 1 B 2 Izejas atzīmes noņemšana: 4. un 5. ports piešķir PVID = 3

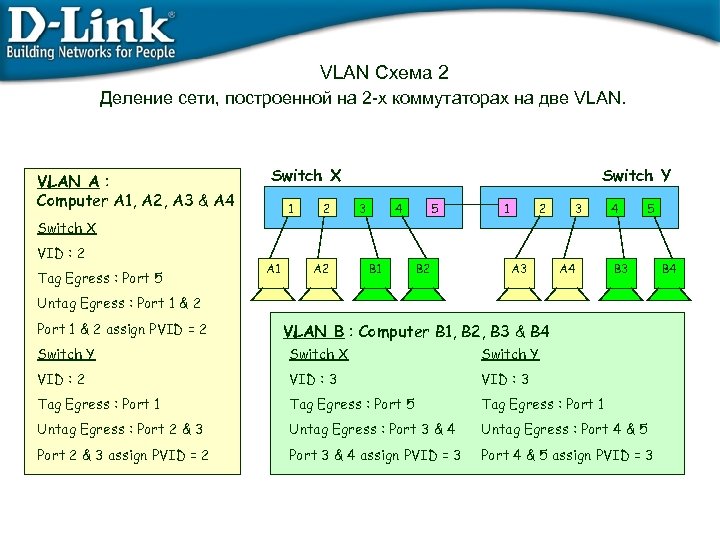

2. VLAN shēma Tīkla, kas izveidots uz 2 slēdžiem, sadalīšana divos VLAN A: dators A 1, A 2, A 3 un A 4 Slēdzis X 1 2 Slēdzis Y 3 4 5 1 2 3 4 5 Slēdzis X VID: 2 Tag Egress : Port 5 A 1 A 2 B 1 B 2 A 3 A 4 B 3 Atzīmējiet izeju: 1. un 2. porta piešķiršana PVID = 2 VLAN B: dators B 1, B 2, B 3 un B 4 slēdzis Y slēdzis X slēdzis Y VID: 2 VID: 3 Tag Egress: Port 1 Tag Egress: Port 5 Tag Egress: Port 1 Untag Egress: Port 2 & 3 Untag Egress: Port 3 & 4 Untag Egress: Port 4 & 5 Port 2 & 3 piešķirt PVID = 2 Port 3 & 4 piešķiriet PVID = 3 4. portu un 5. piešķiriet PVID = 3 B 4

2. VLAN shēma Tīkla, kas izveidots uz 2 slēdžiem, sadalīšana divos VLAN A: dators A 1, A 2, A 3 un A 4 Slēdzis X 1 2 Slēdzis Y 3 4 5 1 2 3 4 5 Slēdzis X VID: 2 Tag Egress : Port 5 A 1 A 2 B 1 B 2 A 3 A 4 B 3 Atzīmējiet izeju: 1. un 2. porta piešķiršana PVID = 2 VLAN B: dators B 1, B 2, B 3 un B 4 slēdzis Y slēdzis X slēdzis Y VID: 2 VID: 3 Tag Egress: Port 1 Tag Egress: Port 5 Tag Egress: Port 1 Untag Egress: Port 2 & 3 Untag Egress: Port 3 & 4 Untag Egress: Port 4 & 5 Port 2 & 3 piešķirt PVID = 2 Port 3 & 4 piešķiriet PVID = 3 4. portu un 5. piešķiriet PVID = 3 B 4

1. VLAN shēma Tīkla sadalīšana divos VLAN, nodrošinot kopēju failu serveri: VID: 3 VLAN A failu serveris Dators: B 1, B 2, C 1, C 2 un failu serveris VLAN B 1 atzīmes noņemšana: 1, 2 , 3, 4 un 5 3. portam piešķirt PVID = 3 2 3 4 VLAN C 5 Dators: B 1, B 2 & failu serveris VID: 1 ports Dators: C 1, C 2 un failu serveris B 1 Atzīmējiet izeju: 1. ports, 2 un 3 ports 1 un 2 piešķirt PVID = 1 B 2 C 1 C 2 VID: 2 Atzīmējiet izeju: 3., 4. un 5. ports 4. un 5. ports, piešķir PVID = 2

1. VLAN shēma Tīkla sadalīšana divos VLAN, nodrošinot kopēju failu serveri: VID: 3 VLAN A failu serveris Dators: B 1, B 2, C 1, C 2 un failu serveris VLAN B 1 atzīmes noņemšana: 1, 2 , 3, 4 un 5 3. portam piešķirt PVID = 3 2 3 4 VLAN C 5 Dators: B 1, B 2 & failu serveris VID: 1 ports Dators: C 1, C 2 un failu serveris B 1 Atzīmējiet izeju: 1. ports, 2 un 3 ports 1 un 2 piešķirt PVID = 1 B 2 C 1 C 2 VID: 2 Atzīmējiet izeju: 3., 4. un 5. ports 4. un 5. ports, piešķir PVID = 2

IEEE 802.1P atbalsts IEEE 802.1p standarts nosaka paketes prioritāti, izmantojot tagu tās galvenē. Varat iestatīt līdz 8 prioritātes līmeņiem no 0 līdz 7. 7. līmenis nosaka augstāko prioritāti. Slēdži atbalsta 4 pakalpojumu klases rindas katrā portā. Atzīmētām paketēm prioritāti var mainīt uz vienu no četrām Co rindām. S. Neatzīmētām paketēm prioritāte tiek iestatīta, pamatojoties uz šajā portā iestatīto prioritāti.

IEEE 802.1P atbalsts IEEE 802.1p standarts nosaka paketes prioritāti, izmantojot tagu tās galvenē. Varat iestatīt līdz 8 prioritātes līmeņiem no 0 līdz 7. 7. līmenis nosaka augstāko prioritāti. Slēdži atbalsta 4 pakalpojumu klases rindas katrā portā. Atzīmētām paketēm prioritāti var mainīt uz vienu no četrām Co rindām. S. Neatzīmētām paketēm prioritāte tiek iestatīta, pamatojoties uz šajā portā iestatīto prioritāti.

Kā darbojas 802. 1 p 4 prioritātes rindas Rinda: Prioritāte: Ports: Class-0 Class-1 Class-2 Class-3 0 2 4 6 1 1 2 3 4 3 5 5 6 7………………. 7

Kā darbojas 802. 1 p 4 prioritātes rindas Rinda: Prioritāte: Ports: Class-0 Class-1 Class-2 Class-3 0 2 4 6 1 1 2 3 4 3 5 5 6 7………………. 7

802.1P noklusējuma prioritāte Šis piemērs parāda noklusējuma prioritātes iestatījumu paketēm, kurām vēl nav piešķirta nekāda prioritātes vērtība.

802.1P noklusējuma prioritāte Šis piemērs parāda noklusējuma prioritātes iestatījumu paketēm, kurām vēl nav piešķirta nekāda prioritātes vērtība.

802.1P konfigurācija, noteikta prioritāte Šis ekrāns parāda iespēju konfigurēt satiksmes prioritātes klasi, norādot klases vērtības no 0 līdz 3 atbilstoši slēdža 8 prioritātes līmeņiem.

802.1P konfigurācija, noteikta prioritāte Šis ekrāns parāda iespēju konfigurēt satiksmes prioritātes klasi, norādot klases vērtības no 0 līdz 3 atbilstoši slēdža 8 prioritātes līmeņiem.

Pakalpojuma klase QOS ietver divus darbības režīmus: STRICT režīms Kad dati tiek saņemti no augsts līmenis prioritāti, ierīce tos pārraida pirmā. Tikai pēc tam, kad ir pabeigta datu ar augstu prioritātes līmeni pārsūtīšana, sākas datu pārsūtīšana ar zemāku prioritātes līmeni. Round Robin režīma Qo algoritms. S sākas ar augstāko Qo. S konkrētajam portam pārsūta maksimālo pakešu skaitu, pēc tam pāriet uz nākamo zemāko Qo līmeni. S.

Pakalpojuma klase QOS ietver divus darbības režīmus: STRICT režīms Kad dati tiek saņemti no augsts līmenis prioritāti, ierīce tos pārraida pirmā. Tikai pēc tam, kad ir pabeigta datu ar augstu prioritātes līmeni pārsūtīšana, sākas datu pārsūtīšana ar zemāku prioritātes līmeni. Round Robin režīma Qo algoritms. S sākas ar augstāko Qo. S konkrētajam portam pārsūta maksimālo pakešu skaitu, pēc tam pāriet uz nākamo zemāko Qo līmeni. S.

Pakalpojuma klases iestatīšana Maks. Pakešu Qo algoritms. S sākas ar augstāko Qo. S konkrētajam portam pārsūta maksimālo pakešu skaitu, pēc tam pāriet uz nākamo zemāko Qo līmeni. S. Šajā laukā var ievadīt vērtību no 0 līdz 255. Ja tiek ievadīts 0, slēdzis turpinās apstrādāt paketes, līdz rindā vairs nebūs pakešu. Maks. Latentums Maksimālais laiks, kad pakete paliks Qo rindā. S. Pakete nevar palikt šajā rindā ilgāk par norādīto laiku. Taimeris ir atspējots, ja vērtība ir iestatīta uz 0. Katra šī taimera vienība ir līdzvērtīga 16 milisekundēm.

Pakalpojuma klases iestatīšana Maks. Pakešu Qo algoritms. S sākas ar augstāko Qo. S konkrētajam portam pārsūta maksimālo pakešu skaitu, pēc tam pāriet uz nākamo zemāko Qo līmeni. S. Šajā laukā var ievadīt vērtību no 0 līdz 255. Ja tiek ievadīts 0, slēdzis turpinās apstrādāt paketes, līdz rindā vairs nebūs pakešu. Maks. Latentums Maksimālais laiks, kad pakete paliks Qo rindā. S. Pakete nevar palikt šajā rindā ilgāk par norādīto laiku. Taimeris ir atspējots, ja vērtība ir iestatīta uz 0. Katra šī taimera vienība ir līdzvērtīga 16 milisekundēm.

Grupas var apvienot tikai portus ar tādu pašu ātrumu un vienu un to pašu pārraides vidi. Lai konfigurētu maģistrāli, vienkārši konfigurējiet “saites portu”. STP maģistrāle ir viens loģisks kanāls.

Grupas var apvienot tikai portus ar tādu pašu ātrumu un vienu un to pašu pārraides vidi. Lai konfigurētu maģistrāli, vienkārši konfigurējiet “saites portu”. STP maģistrāle ir viens loģisks kanāls.

Joslas platuma kontrole Katru Ethernet portu var konfigurēt, lai ierobežotu ienākošās/izejošās trafika ātrumu. ETTH U/D=1/50 U/D=1/10 U/D=5/100 Piemērs: 1. pieslēgvieta: augšpusē = 1 Mbit/s, lejup pa straumi = 1 Mbit/s 2. pieslēgvieta: augšup = 1 Mbit/s, Pa straumi = 10 Mb/s 3. pieslēgvieta: augšup = 1 Mb/s, lejup pa straumi = 50 Mb/s 4. pieslēgvieta: augšup = 5 Mb/s, lejup pa straumi = 100 Mbps

Joslas platuma kontrole Katru Ethernet portu var konfigurēt, lai ierobežotu ienākošās/izejošās trafika ātrumu. ETTH U/D=1/50 U/D=1/10 U/D=5/100 Piemērs: 1. pieslēgvieta: augšpusē = 1 Mbit/s, lejup pa straumi = 1 Mbit/s 2. pieslēgvieta: augšup = 1 Mbit/s, Pa straumi = 10 Mb/s 3. pieslēgvieta: augšup = 1 Mb/s, lejup pa straumi = 50 Mb/s 4. pieslēgvieta: augšup = 5 Mb/s, lejup pa straumi = 100 Mbps

IEEE 802 protokola definīcija 1 x Protokols definē uz klientu/serveri balstītu piekļuves un autentifikācijas protokolu, kas neļauj nesankcionētām ierīcēm pievienoties lokālajam tīklam, izmantojot slēdžu portus. Autentifikācijas serveris (RADIUS) pārbauda katra klienta piekļuves tiesības, kas savienojas ar slēdža portu, pirms ļauj piekļūt kādam no slēdža vai lokālā tīkla sniegtajiem pakalpojumiem. RADIUS autentifikācijas servera slēdzis……. . Klients

IEEE 802 protokola definīcija 1 x Protokols definē uz klientu/serveri balstītu piekļuves un autentifikācijas protokolu, kas neļauj nesankcionētām ierīcēm pievienoties lokālajam tīklam, izmantojot slēdžu portus. Autentifikācijas serveris (RADIUS) pārbauda katra klienta piekļuves tiesības, kas savienojas ar slēdža portu, pirms ļauj piekļūt kādam no slēdža vai lokālā tīkla sniegtajiem pakalpojumiem. RADIUS autentifikācijas servera slēdzis……. . Klients

Ierīču lomas protokolā 802. 1 klienta slēdzis Darba stacija(Klients) (Autentifikators) RADIUS serveris (autentifikācijas serveris) klients: šī ir darbstacija, kas pieprasa piekļuvi lokālajam tīklam un komutācijas pakalpojumiem un atbild uz slēdža pieprasījumiem. Darbstacijā jābūt instalētai 802.1x klienta programmatūrai, piemēram, tai, kas iebūvēta sistēmā Microsoft Windows XP

Ierīču lomas protokolā 802. 1 klienta slēdzis Darba stacija(Klients) (Autentifikators) RADIUS serveris (autentifikācijas serveris) klients: šī ir darbstacija, kas pieprasa piekļuvi lokālajam tīklam un komutācijas pakalpojumiem un atbild uz slēdža pieprasījumiem. Darbstacijā jābūt instalētai 802.1x klienta programmatūrai, piemēram, tai, kas iebūvēta sistēmā Microsoft Windows XP

Ierīču lomas 802 protokolā 1 x autentifikācijas servera slēdža darbstacija (klients) (autentifikators) RADIUS serveris (autentifikācijas serveris) autentifikācijas serveris: Autentifikācijas serveris pārbauda klienta autentiskumu un informē slēdzi, lai piešķirtu vai nepiešķirtu klientam piekļuvi lokālajam tīklam. . . RADIUS darbojas klienta/servera modelī, kurā autentifikācijas informācija tiek nodota starp serveri un RADIUS klientiem. * Attālās autentifikācijas iezvanes lietotāja pakalpojums (RADIUS)

Ierīču lomas 802 protokolā 1 x autentifikācijas servera slēdža darbstacija (klients) (autentifikators) RADIUS serveris (autentifikācijas serveris) autentifikācijas serveris: Autentifikācijas serveris pārbauda klienta autentiskumu un informē slēdzi, lai piešķirtu vai nepiešķirtu klientam piekļuvi lokālajam tīklam. . . RADIUS darbojas klienta/servera modelī, kurā autentifikācijas informācija tiek nodota starp serveri un RADIUS klientiem. * Attālās autentifikācijas iezvanes lietotāja pakalpojums (RADIUS)

Ierīču lomas protokolā 802. 1 x Autentifikatora slēdža darbstacija (klients) (Autentifikators) RADIUS serveris (Autentifikācijas serveris) Autentifikators: Autentifikators darbojas kā starpnieks starp Klientu un Autentifikācijas serveri, saņemot autentifikācijas pieprasījumu no Klienta, pārbaudes šo informāciju izmantojot Autentifikācijas serveri, un pārsūta atbildi Klientam.

Ierīču lomas protokolā 802. 1 x Autentifikatora slēdža darbstacija (klients) (Autentifikators) RADIUS serveris (Autentifikācijas serveris) Autentifikators: Autentifikators darbojas kā starpnieks starp Klientu un Autentifikācijas serveri, saņemot autentifikācijas pieprasījumu no Klienta, pārbaudes šo informāciju izmantojot Autentifikācijas serveri, un pārsūta atbildi Klientam.

802 Autentifikācijas procesa atbilde/OTP RADIUS piekļuve-pieprasījums EAP-veiksme RADIUS piekļuve-pieņemt ports ir atļauts EAPOL-Logoff RADIUS konta apturēšana RADIUS apstiprinājuma ports nav autorizēts * OTP (vienreizēja parole)

802 Autentifikācijas procesa atbilde/OTP RADIUS piekļuve-pieprasījums EAP-veiksme RADIUS piekļuve-pieņemt ports ir atļauts EAPOL-Logoff RADIUS konta apturēšana RADIUS apstiprinājuma ports nav autorizēts * OTP (vienreizēja parole)

802.1x porta un MAC adreses 802.1x porta salīdzinājums Kad ports ir autorizēts, jebkurš portam pievienotais lietotājs var piekļūt vietējam tīklam. 802. 1 x pamatojoties uz MAC adresēm Pārbauda ne tikai lietotājvārdu/paroli, bet arī pārbauda maksimālo darbam pieejamo MAC adrešu skaitu. Ja tiek sasniegts ierobežojums, tas bloķē jauno MAC adresi.

802.1x porta un MAC adreses 802.1x porta salīdzinājums Kad ports ir autorizēts, jebkurš portam pievienotais lietotājs var piekļūt vietējam tīklam. 802. 1 x pamatojoties uz MAC adresēm Pārbauda ne tikai lietotājvārdu/paroli, bet arī pārbauda maksimālo darbam pieejamo MAC adrešu skaitu. Ja tiek sasniegts ierobežojums, tas bloķē jauno MAC adresi.

Trafika segmentācija kalpo, lai atšķirtu domēnus 2. slānī. Šī funkcija ļauj konfigurēt portus tā, lai tie būtu izolēti viens no otra, bet tajā pašā laikā tiem būtu piekļuve koplietotajiem portiem, ko izmanto, lai savienotu serveri un pakalpojumu sniedzēja tīkla mugurkaulu. Šo funkciju var izmantot, veidojot pakalpojumu sniedzēju tīklus.

Trafika segmentācija kalpo, lai atšķirtu domēnus 2. slānī. Šī funkcija ļauj konfigurēt portus tā, lai tie būtu izolēti viens no otra, bet tajā pašā laikā tiem būtu piekļuve koplietotajiem portiem, ko izmanto, lai savienotu serveri un pakalpojumu sniedzēja tīkla mugurkaulu. Šo funkciju var izmantot, veidojot pakalpojumu sniedzēju tīklus.

Piekļuves kontroles profils ACP nodrošina satiksmes ierobežojumus, kas iet caur slēdzi. Lai iespējotu ACP līdzekli, lietotājam vispirms ir jāizveido maska, lai noteiktu, kurā paketes laukā ir filtrēšanai izmantotais atribūts, un pēc tam jāpiemēro ar masku saistītais filtra noteikums. Atbalsta līdz 10 profiliem un līdz 50 noteikumiem. (Des-3226 S, Des-3326 S)

Piekļuves kontroles profils ACP nodrošina satiksmes ierobežojumus, kas iet caur slēdzi. Lai iespējotu ACP līdzekli, lietotājam vispirms ir jāizveido maska, lai noteiktu, kurā paketes laukā ir filtrēšanai izmantotais atribūts, un pēc tam jāpiemēro ar masku saistītais filtra noteikums. Atbalsta līdz 10 profiliem un līdz 50 noteikumiem. (Des-3226 S, Des-3326 S)

Ethernet piekļuves profilu veidi: IP: Profila ID VLAN profila ID Avota MAC adrese Avota IP adreses maska Galamērķa MAC adrese Galamērķa IP adreses maska 802. 1 p DSCP Ethernet tipa protokoli (ICMP, IGMP, TCP, UDP) atļauj vai noliedz Atļaut vai liegt TCP/UDP porti

Ethernet piekļuves profilu veidi: IP: Profila ID VLAN profila ID Avota MAC adrese Avota IP adreses maska Galamērķa MAC adrese Galamērķa IP adreses maska 802. 1 p DSCP Ethernet tipa protokoli (ICMP, IGMP, TCP, UDP) atļauj vai noliedz Atļaut vai liegt TCP/UDP porti

2. slāņa Ethernet ACL slēdža — piemērs: Ļaut dažiem lietotājiem piekļūt internetam, pamatojoties uz MAC adresēm Interneta vārteja DES-3226 S Interneta vārteja: IP=10. 254. 251/8 00 -50 -BA-00 -00 -19 PC 1: atļauta piekļuve internetam IP 10. 1. 1. 1/8, 0050 ba 6 b 18 c 8 gw=10. 254. 251 PC-1 Citi datori Citi datori (Piekļuve internetam aizliegta) IP: 10. x. x. x/8

2. slāņa Ethernet ACL slēdža — piemērs: Ļaut dažiem lietotājiem piekļūt internetam, pamatojoties uz MAC adresēm Interneta vārteja DES-3226 S Interneta vārteja: IP=10. 254. 251/8 00 -50 -BA-00 -00 -19 PC 1: atļauta piekļuve internetam IP 10. 1. 1. 1/8, 0050 ba 6 b 18 c 8 gw=10. 254. 251 PC-1 Citi datori Citi datori (Piekļuve internetam aizliegta) IP: 10. x. x. x/8

Layer 2 Switch Ethernet ACL — noteikumu paraugi: ja mērķa MAC adrese = vārteja un avota MAC adrese = atļauts dators, tad atļaut (citiem datoriem, kuriem ir atļauta piekļuve, var ievadīt vairākus šādus noteikumus) Ja mērķa MAC adrese = vārteja, tad aizliegt Else (pēc noklusējuma atļaut visu pārējo) # MAC 0050 ba 6 b 18 c 8 var piekļūt internetam un citiem datoriem. # Datori ar dažādām MAC adresēm nevar piekļūt internetam, bet var piekļūt viens otram izveidot piekļuves_profilu Ethernet avots_mac FF-FF-FF-FF galamērķis_mac FF-FF-FF-FF atļauja profile_id 10 config access_profile_id 10 add access_id 11 ethernet source_mac 00 -50 - ba-6 b-18 -c 8 destination_mac 00 -50 -ba-00 -00 -19 # šeit pievienojiet citu atļauto MAC noteikumu. izveidot piekļuves_profilu Ethernet galamērķa_mac FF-FF-FF-FF noliegt profila_id 20 config piekļuves_profila_id 20 pievienot piekļuves_id 21 Ethernet galamērķis_mac 00 -50 -ba-00 -00 -19 Pārbaude: dators 1 var apmainīties ar icmp paketēm ar internetu. (Atļautajai MAC adresei ir piekļuve internetam) PC 2 nevar apmainīties ar icmp paketēm ar internetu. (Pārējiem datoriem nav piekļuves internetam) PC 1 un PC 2 var apmainīties ar icmp paketēm savā starpā. (Iekštīkls ir kārtībā)

Layer 2 Switch Ethernet ACL — noteikumu paraugi: ja mērķa MAC adrese = vārteja un avota MAC adrese = atļauts dators, tad atļaut (citiem datoriem, kuriem ir atļauta piekļuve, var ievadīt vairākus šādus noteikumus) Ja mērķa MAC adrese = vārteja, tad aizliegt Else (pēc noklusējuma atļaut visu pārējo) # MAC 0050 ba 6 b 18 c 8 var piekļūt internetam un citiem datoriem. # Datori ar dažādām MAC adresēm nevar piekļūt internetam, bet var piekļūt viens otram izveidot piekļuves_profilu Ethernet avots_mac FF-FF-FF-FF galamērķis_mac FF-FF-FF-FF atļauja profile_id 10 config access_profile_id 10 add access_id 11 ethernet source_mac 00 -50 - ba-6 b-18 -c 8 destination_mac 00 -50 -ba-00 -00 -19 # šeit pievienojiet citu atļauto MAC noteikumu. izveidot piekļuves_profilu Ethernet galamērķa_mac FF-FF-FF-FF noliegt profila_id 20 config piekļuves_profila_id 20 pievienot piekļuves_id 21 Ethernet galamērķis_mac 00 -50 -ba-00 -00 -19 Pārbaude: dators 1 var apmainīties ar icmp paketēm ar internetu. (Atļautajai MAC adresei ir piekļuve internetam) PC 2 nevar apmainīties ar icmp paketēm ar internetu. (Pārējiem datoriem nav piekļuves internetam) PC 1 un PC 2 var apmainīties ar icmp paketēm savā starpā. (Iekštīkls ir kārtībā)

2. slāņa IP ACL slēdža — piemērs: Ļaut dažiem lietotājiem piekļūt internetam, pamatojoties uz interneta IP adresēm Interneta vārtejas IP: 192. 168. 1. 254/32 Des-3226 S Interneta piekļuve atļauta: 192. 168. 1 1 ~ 192 168. 1. 63 Citiem datoriem ir atļauta piekļuve tikai lokālajam tīklam Citi datori. 1~. 63 Tīkls: 192. 168. 1. x

2. slāņa IP ACL slēdža — piemērs: Ļaut dažiem lietotājiem piekļūt internetam, pamatojoties uz interneta IP adresēm Interneta vārtejas IP: 192. 168. 1. 254/32 Des-3226 S Interneta piekļuve atļauta: 192. 168. 1 1 ~ 192 168. 1. 63 Citiem datoriem ir atļauta piekļuve tikai lokālajam tīklam Citi datori. 1~. 63 Tīkls: 192. 168. 1. x

2. slāņa slēdža IP ACL — noteikumu piemēri: 1. Ja mērķ. IP=192. 168. 1. 254/32 un Src. IP=192. 168. 1. 1/26, tad piekļuve ir atļauta 2. Ja Gal. IP=192. 168. 1. 254/32 un Src. IP=192. 168. 1. 1/24, tad piekļuve tiek liegta 3. Pretējā gadījumā pēc noklusējuma atļauj piekļuvi visam pārējam # atļaut piekļuvi no adresēm. 1~. 63 par vienu vārteju. 254 izveidot piekļuves_profila ip galamērķa_ip_maska 255 avota_ip_maska 255. 192 atļauja profila_id 10 config piekļuves_profila_id 10 pievienot piekļuves_id 11 ip galamērķa_ip 192. 168. 1. 254 avota_ip 192. 1 .es18. 1~. 253 par vienu vārteju. 254 Izveidot Access_Profile IP Destination_ip_mask 255 Avota_ip_maska 255. 0 Liegt profila_id 20 Konfigurēt Access_profile_id 20 Pievienot Access_id 21 IP Destination_ip 192. 168. 1. 254 atļaut piekļuvi pēc noklusējuma, . 1. 1. 254 Sorose_2. : 1 192. 168 1.1 ~ 192. 168.1.63 ir piekļuve internetam (izmantojot 254) un ir piekļuve vienam otram. 64~. 253 PC 2. . 64~. 253 datoriem ir piekļuve visiem datoriem. 1~. 253 datori, bet tiem nav piekļuves vārtejai. 254

2. slāņa slēdža IP ACL — noteikumu piemēri: 1. Ja mērķ. IP=192. 168. 1. 254/32 un Src. IP=192. 168. 1. 1/26, tad piekļuve ir atļauta 2. Ja Gal. IP=192. 168. 1. 254/32 un Src. IP=192. 168. 1. 1/24, tad piekļuve tiek liegta 3. Pretējā gadījumā pēc noklusējuma atļauj piekļuvi visam pārējam # atļaut piekļuvi no adresēm. 1~. 63 par vienu vārteju. 254 izveidot piekļuves_profila ip galamērķa_ip_maska 255 avota_ip_maska 255. 192 atļauja profila_id 10 config piekļuves_profila_id 10 pievienot piekļuves_id 11 ip galamērķa_ip 192. 168. 1. 254 avota_ip 192. 1 .es18. 1~. 253 par vienu vārteju. 254 Izveidot Access_Profile IP Destination_ip_mask 255 Avota_ip_maska 255. 0 Liegt profila_id 20 Konfigurēt Access_profile_id 20 Pievienot Access_id 21 IP Destination_ip 192. 168. 1. 254 atļaut piekļuvi pēc noklusējuma, . 1. 1. 254 Sorose_2. : 1 192. 168 1.1 ~ 192. 168.1.63 ir piekļuve internetam (izmantojot 254) un ir piekļuve vienam otram. 64~. 253 PC 2. . 64~. 253 datoriem ir piekļuve visiem datoriem. 1~. 253 datori, bet tiem nav piekļuves vārtejai. 254

Porta drošības funkcija (Des-3226) Katrā Ethernet portā varat kontrolēt maksimālo apgūstamo MAC adrešu skaitu. Tas ir noderīgi ETTH risinājumos, lai kontrolētu, cik lietotāju vienlaikus var izveidot savienojumu ar internetu. ETTH interneta maks. Lietotājs = 1 Maks. lietotājs = 8 Piemērs: Ports 1: Maksimālais adrešu skaits = 1 Ports 2: Maksimālais adrešu skaits = 1 Ports 3: Maksimālais adrešu skaits = 1 Ports 4: Maksimālais adrešu skaits = 8 utt.

Porta drošības funkcija (Des-3226) Katrā Ethernet portā varat kontrolēt maksimālo apgūstamo MAC adrešu skaitu. Tas ir noderīgi ETTH risinājumos, lai kontrolētu, cik lietotāju vienlaikus var izveidot savienojumu ar internetu. ETTH interneta maks. Lietotājs = 1 Maks. lietotājs = 8 Piemērs: Ports 1: Maksimālais adrešu skaits = 1 Ports 2: Maksimālais adrešu skaits = 1 Ports 3: Maksimālais adrešu skaits = 1 Ports 4: Maksimālais adrešu skaits = 8 utt.

Porta drošība (DES-3226 S) 1. Maksimālais apgūto adrešu skaits: 0 – 8 2. Ja iestatīts uz 0: atspējot mācības šajā portā.

Porta drošība (DES-3226 S) 1. Maksimālais apgūto adrešu skaits: 0 – 8 2. Ja iestatīts uz 0: atspējot mācības šajā portā.

Aizsardzība pret nesankcionētu piekļuvi Uzdevums: MAC adreses, kas nav norādītas portā, nevar piekļūt tīklam Tīkla mugurkauls Mac 1 Mac 2 Mac 3 Mac 4 Mac 5 Mac 6 Mac 7 Mac 8 Mac 9 mac 10 serveri Iespējot automātiskās mācīšanās bloķēšanu katrā portā (DES -3226 S) Statiskajā MAC adrešu tabulā ievadiet atļauto MAC adrešu sarakstu. Maksimālais ierakstu skaits DES-3226 S= 128. Šī vērtība var atšķirties atkarībā no slēdža modeļa.

Aizsardzība pret nesankcionētu piekļuvi Uzdevums: MAC adreses, kas nav norādītas portā, nevar piekļūt tīklam Tīkla mugurkauls Mac 1 Mac 2 Mac 3 Mac 4 Mac 5 Mac 6 Mac 7 Mac 8 Mac 9 mac 10 serveri Iespējot automātiskās mācīšanās bloķēšanu katrā portā (DES -3226 S) Statiskajā MAC adrešu tabulā ievadiet atļauto MAC adrešu sarakstu. Maksimālais ierakstu skaits DES-3226 S= 128. Šī vērtība var atšķirties atkarībā no slēdža modeļa.

SNMPv 1 un SNMP v 3 Ko nozīmē 1. 3. 6. 1. 2. 1. 1. 1 D-View 1. 3. 6. 1. 2. 1. 1. 1 = “Des 3226” IP=10 . 1. 1. 2/8 Lasāms = publisks Lasīt/rakstīt = privāts IP = 10. 1. 1. 1/8 SNMP kopiena String Lasāma = publiska Lasīšana/rakstīšana = privāta Problēmas ar SNMP versiju 1 Nodrošina drošību, pamatojoties tikai uz Kopienas virknes parametru. Parametrs tiek pārsūtīts nešifrētā teksta formā. SNMP pakešu saturs ir arī vienkārša teksta formātā. Ja Kopienas virknes parametrs ir pareizs, var skatīt vai modificēt visu MIB koku. Risinājums: SNMP v3

SNMPv 1 un SNMP v 3 Ko nozīmē 1. 3. 6. 1. 2. 1. 1. 1 D-View 1. 3. 6. 1. 2. 1. 1. 1 = “Des 3226” IP=10 . 1. 1. 2/8 Lasāms = publisks Lasīt/rakstīt = privāts IP = 10. 1. 1. 1/8 SNMP kopiena String Lasāma = publiska Lasīšana/rakstīšana = privāta Problēmas ar SNMP versiju 1 Nodrošina drošību, pamatojoties tikai uz Kopienas virknes parametru. Parametrs tiek pārsūtīts nešifrētā teksta formā. SNMP pakešu saturs ir arī vienkārša teksta formātā. Ja Kopienas virknes parametrs ir pareizs, var skatīt vai modificēt visu MIB koku. Risinājums: SNMP v3

Jaunas SNMPv 3 funkcijas Drošības funkciju nodrošināšana Pakešu šifrēšana/atšifrēšana Iespēja konfigurēt lietotāja privilēģiju līmeņus SNMP v3 ietver šādus 4 modeļus: MPD(RFC 2572) TARGET(RFC 2573) USM(RFC 2574): uz lietotāju balstīts drošības modelis. VACM(RFC 2575): skata piekļuves kontroles modelis D-View 5.1 atbalsta SNMPv 1 un SNMP V 3. D-Link pārvaldītās ierīces atbalsta arī SNMP v 1 un V 3.

Jaunas SNMPv 3 funkcijas Drošības funkciju nodrošināšana Pakešu šifrēšana/atšifrēšana Iespēja konfigurēt lietotāja privilēģiju līmeņus SNMP v3 ietver šādus 4 modeļus: MPD(RFC 2572) TARGET(RFC 2573) USM(RFC 2574): uz lietotāju balstīts drošības modelis. VACM(RFC 2575): skata piekļuves kontroles modelis D-View 5.1 atbalsta SNMPv 1 un SNMP V 3. D-Link pārvaldītās ierīces atbalsta arī SNMP v 1 un V 3.

IGMP snooping IGMP snooping ir L 2 funkcija. IGMP snooping ļauj slēdzim pārraudzīt multiraides grupas, pamatojoties uz IGMP ziņojumiem, kas iet caur slēdzi, un pārsūtīt multiraides trafiku tikai uz portiem, kas to ir pieprasījuši.

IGMP snooping IGMP snooping ir L 2 funkcija. IGMP snooping ļauj slēdzim pārraudzīt multiraides grupas, pamatojoties uz IGMP ziņojumiem, kas iet caur slēdzi, un pārsūtīt multiraides trafiku tikai uz portiem, kas to ir pieprasījuši.

Kam paredzēts IGMP Snooping? Multivides serveris Multiraides apraides trafiks uz visiem portiem Multiraides trafiks X X PC PC V Multicast grupas dalībnieki X X V

Kam paredzēts IGMP Snooping? Multivides serveris Multiraides apraides trafiks uz visiem portiem Multiraides trafiks X X PC PC V Multicast grupas dalībnieki X X V

D-Link 2. līmeņa slēdžu vispārīgās funkcijas D-Link 3. līmeņa slēdžu vispārīgās funkcijas

D-Link 2. līmeņa slēdžu vispārīgās funkcijas D-Link 3. līmeņa slēdžu vispārīgās funkcijas

Kāpēc pārslēgt L3? Risinājums Problēma Risinājums L-2 LAN pārslodzes pārslēgšana Maršrutētāja pārslodze L-3 pārslēgšana

Kāpēc pārslēgt L3? Risinājums Problēma Risinājums L-2 LAN pārslodzes pārslēgšana Maršrutētāja pārslodze L-3 pārslēgšana

Maršrutētāja 3. slāņa slēdzis Maršrutētājs ļauj ierobežot apraides pakešu izplatīšanu vienā apakštīklā. Trūkumi: -- CPU maršrutēšana ir lēna -- Viena 10 vai 100 Mbit/s saite, kas sadalīta starp apakštīkliem. Apraides pakešu izplatīšanas ierobežošana vienā apakštīklā. Uz aparatūru balstīta maršrutēšana ar savienojuma ātrumu Vairāk vienlaicīgu savienojumu bez praktiski bez joslas platuma ierobežojumiem.

Maršrutētāja 3. slāņa slēdzis Maršrutētājs ļauj ierobežot apraides pakešu izplatīšanu vienā apakštīklā. Trūkumi: -- CPU maršrutēšana ir lēna -- Viena 10 vai 100 Mbit/s saite, kas sadalīta starp apakštīkliem. Apraides pakešu izplatīšanas ierobežošana vienā apakštīklā. Uz aparatūru balstīta maršrutēšana ar savienojuma ātrumu Vairāk vienlaicīgu savienojumu bez praktiski bez joslas platuma ierobežojumiem.

Maršrutētāja 3. slāņa slēdzis Maršruta aprēķins un pakešu apstrāde tiek pilnībā veikta 3. slānī. Kad lēmums par maršrutēšanu ir pieņemts, paketes tiek pārsūtītas uz 2. slāņa aparatūras saskarnēm. Ceļa izvēle notiek 3. slānī, un pakešu apstrādi veic 2. slāņa slēdzis. .

Maršrutētāja 3. slāņa slēdzis Maršruta aprēķins un pakešu apstrāde tiek pilnībā veikta 3. slānī. Kad lēmums par maršrutēšanu ir pieņemts, paketes tiek pārsūtītas uz 2. slāņa aparatūras saskarnēm. Ceļa izvēle notiek 3. slānī, un pakešu apstrādi veic 2. slāņa slēdzis. .

Layer 3 slēdžu vispārīgās funkcijas Bezklases maršrutēšana — CIDR IP apakštīkli RIPv 1/RIPv 2 OSPF v 2 IGMP v 2 DVMRP v 3 PIM blīvais režīms (PIM-DM) PIM rezerves režīms (PIM-SM) DHCP/BOOTP pakešu pārsūtīšana

Layer 3 slēdžu vispārīgās funkcijas Bezklases maršrutēšana — CIDR IP apakštīkli RIPv 1/RIPv 2 OSPF v 2 IGMP v 2 DVMRP v 3 PIM blīvais režīms (PIM-DM) PIM rezerves režīms (PIM-SM) DHCP/BOOTP pakešu pārsūtīšana

DES-3326 - Pamatiestatījumi PC 1 192. 168. 0. 100 255. 0 Vārteja: 192. 168. 0. 254 3 IP tīkli: 192. 168. 0. 0/24 (porti 1-8) 192. 1. 0/24 (porti 9 -16) 192. 168. 2. 0/24 (porti 17 -24) Testēšana: PING nokārtošana Maršrutēšanas tabulas pārbaude VID=1 (Default_vlan) 192. 168. 0. 254 DES-3326 192 168. 1. 254 VID=2 Slēdzis DES-3624 192. 168. 1. 100 255. 0 Vārteja: 192. 168. 1. 254 192. 168. 2. 254 VID=3 PC. 231111. 100 255. 0 Vārteja: 192. 168. 2. 254

DES-3326 - Pamatiestatījumi PC 1 192. 168. 0. 100 255. 0 Vārteja: 192. 168. 0. 254 3 IP tīkli: 192. 168. 0. 0/24 (porti 1-8) 192. 1. 0/24 (porti 9 -16) 192. 168. 2. 0/24 (porti 17 -24) Testēšana: PING nokārtošana Maršrutēšanas tabulas pārbaude VID=1 (Default_vlan) 192. 168. 0. 254 DES-3326 192 168. 1. 254 VID=2 Slēdzis DES-3624 192. 168. 1. 100 255. 0 Vārteja: 192. 168. 1. 254 192. 168. 2. 254 VID=3 PC. 231111. 100 255. 0 Vārteja: 192. 168. 2. 254

DES-3326 konfigurēšanas soļi 1. Izvēlieties darbības režīmu: 3. slāņa pārslēgšana 2. Konfigurējiet 802.1 Q VLAN grupas 3. Konfigurējiet PVID 4. Konfigurējiet IP saskarnes katrai VLAN grupai 5. Veiciet PING testu 6. Pārbaudiet maršrutēšanas tabulu.

DES-3326 konfigurēšanas soļi 1. Izvēlieties darbības režīmu: 3. slāņa pārslēgšana 2. Konfigurējiet 802.1 Q VLAN grupas 3. Konfigurējiet PVID 4. Konfigurējiet IP saskarnes katrai VLAN grupai 5. Veiciet PING testu 6. Pārbaudiet maršrutēšanas tabulu.

Tipiski maršrutēšanas tabulas komponenti: n Galamērķa tīkla adrese: IP adreses daļa, kas apraksta galamērķa tīklu n Apakštīkla maska: izmanto, lai noteiktu tīkla veidu n Nākamā lēciena IP adrese - interfeiss, uz kuru tiek maršrutētas IP paketes vai maršrutētāja saskarne

Tipiski maršrutēšanas tabulas komponenti: n Galamērķa tīkla adrese: IP adreses daļa, kas apraksta galamērķa tīklu n Apakštīkla maska: izmanto, lai noteiktu tīkla veidu n Nākamā lēciena IP adrese - interfeiss, uz kuru tiek maršrutētas IP paketes vai maršrutētāja saskarne

Statiskā un dinamiskā maršrutēšana § § § Statiskā maršrutēšanas tabula tiek ievadīta manuāli Priekšrocības statiskā maršrutēšana§ Vienkārša lietošana § Uzticamība § Efektivitāte Statiskās maršrutēšanas trūkumi § Nav mērogojamības § Nav pielāgošanās saišu sadalījumiem Dinamiskā maršrutēšanas tabula tiek automātiski izveidota un atjaunināta ar maršrutēšanas protokoliem. Ir divi veidi: Attāluma vektoru protokoli: RIP: (maršrutēšanas informācijas protokols) v 1 vai v 2 Saites stāvokļa protokoli: OSPF (Vispirms atvērt īsāko ceļu)

Statiskā un dinamiskā maršrutēšana § § § Statiskā maršrutēšanas tabula tiek ievadīta manuāli Priekšrocības statiskā maršrutēšana§ Vienkārša lietošana § Uzticamība § Efektivitāte Statiskās maršrutēšanas trūkumi § Nav mērogojamības § Nav pielāgošanās saišu sadalījumiem Dinamiskā maršrutēšanas tabula tiek automātiski izveidota un atjaunināta ar maršrutēšanas protokoliem. Ir divi veidi: Attāluma vektoru protokoli: RIP: (maršrutēšanas informācijas protokols) v 1 vai v 2 Saites stāvokļa protokoli: OSPF (Vispirms atvērt īsāko ceļu)

PIM (Protocol Independent Multicast) PIM sastāv no diviem protokoliem: PIM — blīvais režīms (PIM-DM) un PIM — retā režīma režīms (PIM-SM). PIM-DM ir līdzīgs DVMRP, veidojot piegādes koku PIM-DM arī pārsūta multiraidi. paketes uz visām pakārtotajām saskarnēm vēl nav saņēmušas ziņojumu “Trumpating”. PIM-DM izmanto atkopšanas ziņojumus iepriekš saīsinātiem piegādes zariem, tāpat kā DVMRP.

PIM (Protocol Independent Multicast) PIM sastāv no diviem protokoliem: PIM — blīvais režīms (PIM-DM) un PIM — retā režīma režīms (PIM-SM). PIM-DM ir līdzīgs DVMRP, veidojot piegādes koku PIM-DM arī pārsūta multiraidi. paketes uz visām pakārtotajām saskarnēm vēl nav saņēmušas ziņojumu “Trumpating”. PIM-DM izmanto atkopšanas ziņojumus iepriekš saīsinātiem piegādes zariem, tāpat kā DVMRP.

Piemērs PIM-DM Multivides serveris V 11 V 12 DES-3326 S-A DES-3326 S-B V 13 V 12 Klienta IP: 192. 168. 13. 1/24 Klients var pievienoties IGMP grupai un piekļūt multivides serverim. Ja klients nepievienosies grupai, tas nevarēs saņemt multiraides paketes no servera.

Piemērs PIM-DM Multivides serveris V 11 V 12 DES-3326 S-A DES-3326 S-B V 13 V 12 Klienta IP: 192. 168. 13. 1/24 Klients var pievienoties IGMP grupai un piekļūt multivides serverim. Ja klients nepievienosies grupai, tas nevarēs saņemt multiraides paketes no servera.

Kā izvēlēties slēdzi, ņemot vērā esošo šķirni? Mūsdienu modeļu funkcionalitāte ir ļoti atšķirīga. Varat iegādāties vai nu vienkāršu nepārvaldītu slēdzi, vai daudzfunkcionālu pārvaldītu slēdzi, kas daudz neatšķiras no pilnvērtīga maršrutētāja. Pēdējā piemērs ir Mikrotik CRS125-24G-1S-2HND-IN no jaunās Cloud Router Switch līnijas. Attiecīgi šādu modeļu cena būs daudz augstāka.

Kā izvēlēties slēdzi, ņemot vērā esošo šķirni? Mūsdienu modeļu funkcionalitāte ir ļoti atšķirīga. Varat iegādāties vai nu vienkāršu nepārvaldītu slēdzi, vai daudzfunkcionālu pārvaldītu slēdzi, kas daudz neatšķiras no pilnvērtīga maršrutētāja. Pēdējā piemērs ir Mikrotik CRS125-24G-1S-2HND-IN no jaunās Cloud Router Switch līnijas. Attiecīgi šādu modeļu cena būs daudz augstāka.

Tāpēc, izvēloties slēdzi, vispirms ir jāizlemj, kuras no mūsdienu slēdžu funkcijām un parametriem jums ir nepieciešamas un par kurām nevajadzētu pārmaksāt. Bet vispirms nedaudz teorijas.

Taču, ja iepriekš pārvaldītie slēdži atšķīrās no nepārvaldītajiem slēdžiem, ietverot plašāku funkciju klāstu, tad tagad atšķirība var būt tikai attālinātas ierīču pārvaldības iespējamībā vai neiespējamībā. Kas attiecas uz pārējo, ražotāji pievieno papildu funkcionalitāti pat visvienkāršākajiem modeļiem, bieži palielinot to izmaksas.

Tāpēc tālāk Šis brīdis Slēdžu klasifikācija pēc līmeņa ir informatīvāka.

Lai izvēlētos slēdzi, kas vislabāk atbilst mūsu vajadzībām, mums ir jāzina tā līmenis. Šis iestatījums tiek noteikts atkarībā no tīkla OSI modelis(datu pārraide) izmanto ierīci.

Kā izvēlēties slēdzi, pamatojoties uz parametriem un funkcijām? Apskatīsim, kas ir domāts ar dažiem specifikācijās bieži lietotajiem simboliem. Pamatparametri ietver:

Portu skaits. To skaits svārstās no 5 līdz 48. Izvēloties slēdzi, labāk ir nodrošināt rezervi turpmākai tīkla paplašināšanai.

Pamata datu pārraides ātrums. Visbiežāk mēs redzam apzīmējumu 10/100/1000 Mbit/s - ātrumi, ko atbalsta katrs ierīces ports. Tas ir, izvēlētais slēdzis var darboties ar ātrumu 10 Mbit/s, 100 Mbit/s vai 1000 Mbit/s. Diezgan daudz ir modeļu, kas aprīkoti gan ar gigabitu, gan 10/100 Mb/s pieslēgvietām. Lielākā daļa mūsdienu slēdžu darbojas saskaņā ar IEEE 802.3 Nway standartu, automātiski nosakot portu ātrumu.

Joslas platums un iekšējais caurlaidspēja.

Pirmā vērtība, ko sauc arī par pārslēgšanās matricu, ir maksimālais trafika apjoms, ko var izlaist caur slēdzi laika vienībā. To aprēķina ļoti vienkārši: portu skaits x porta ātrums x 2 (dupleksais). Piemēram, 8 portu gigabitu slēdža caurlaidspēja ir 16 Gbps.

Iekšējo caurlaidspēju parasti norāda ražotājs, un tā ir nepieciešama tikai salīdzināšanai ar iepriekšējo vērtību. Ja deklarētais iekšējais joslas platums ir mazāks par maksimālo, ierīce labi netiks galā ar lielām slodzēm, palēnināsies un sasalst.

Automātiska MDI/MDI-X noteikšana. Tā ir automātiska noteikšana un atbalsts abiem standartiem, saskaņā ar kuriem tas tika saspiests vītā pāra, bez nepieciešamības manuāli uzraudzīt savienojumus.

Paplašināšanas sloti. Iespēja pieslēgt papildu saskarnes, piemēram, optiskās.

MAC adrešu tabulas lielums. Lai izvēlētos slēdzi, ir svarīgi iepriekš aprēķināt vajadzīgās tabulas izmēru, vēlams, ņemot vērā turpmāko tīkla paplašināšanos. Ja tabulā nav pietiekami daudz ierakstu, slēdzis ierakstīs jaunus, nevis vecos, un tas palēninās datu pārsūtīšanu.

Formas faktors. Slēdži ir pieejami divu veidu korpusos: galddatorā/sienā un statīvā. Pēdējā gadījumā pieņemts standarta izmērs ierīces -19 collas. Speciālās ausis statīva stiprināšanai var būt noņemamas.

Plūsmas kontrole ( Plūsmas kontrole, IEEE 802.3x protokols). Nodrošina datu sūtīšanas un saņemšanas koordināciju starp sūtīšanas ierīci un slēdzi pie lielas slodzes, lai izvairītos no pakešu zuduma. Šo funkciju atbalsta gandrīz katrs slēdzis.

Jumbo rāmis- palielināti iepakojumi. Izmanto ātrumam no 1 Gbit/s un lielākam, ļauj paātrināt datu pārraidi, samazinot pakešu skaitu un to apstrādes laiku. Funkcija ir atrodama gandrīz katrā slēdžā.

Full-duplex un Half-duplex režīmi. Gandrīz visi mūsdienu slēdži atbalsta automātisko pārrunu starp pusduplekso un pilnduplekso (datu pārsūtīšana tikai vienā virzienā, datu pārsūtīšana abos virzienos vienlaikus), lai izvairītos no problēmām tīklā.

Satiksmes prioritāšu noteikšana (IEEE 802.1p standarts)- ierīce var identificēt svarīgākas paketes (piemēram, VoIP) un nosūtīt tās vispirms. Izvēloties slēdzi tīklam, kurā ievērojama trafika daļa būs audio vai video, jums jāpievērš uzmanība šai funkcijai.

Atbalsts VLAN(standarta IEEE 802.1q).

VLAN ir ērts rīks atsevišķu sadaļu norobežošanai: uzņēmuma iekšējais tīkls un tīkls kopīgs lietojums klientiem, dažādām nodaļām utt.

Iekšējā tīkla drošībai, uzraudzībai vai veiktspējas pārbaudei tīkla iekārtas, var izmantot spoguļošanu (satiksmes dublēšanu). Piemēram, visa ienākošā informācija tiek nosūtīta uz vienu portu pārbaudei vai ierakstīšanai ar noteiktu programmatūru.

Portu pārsūtīšana. Šī funkcija var būt nepieciešama, lai izvietotu serveri ar piekļuvi internetam vai tiešsaistes spēlēm.

Cilpas aizsardzība - STP un LBD funkcijas. Īpaši svarīgi, izvēloties nepārvaldāmus slēdžus. Ir gandrīz neiespējami noteikt tajos izveidoto cilpu - cilpu tīkla posmu, daudzu traucējumu un sasalšanas cēloni. LoopBack Detection automātiski bloķē portu, kurā ir notikusi cilpa. STP protokols (IEEE 802.1d) un tā progresīvākie pēcteči - IEEE 802.1w, IEEE 802.1s - darbojas nedaudz savādāk, optimizējot tīklu koka struktūrai. Sākotnēji konstrukcijā ir paredzēti rezerves, cilpveida zari. Pēc noklusējuma tie ir atspējoti, un slēdzis tos iedarbina tikai tad, ja dažās galvenajās līnijās rodas zudumi.

Saišu apkopošana (IEEE 802.3ad). Palielina kanālu caurlaidspēju, apvienojot vairākus fiziskos portus vienā loģiskā portā. Maksimālā caurlaidspēja saskaņā ar standartu ir 8 Gbit/sek.

Sakraušana. Katram ražotājam ir savs sakraušanas dizains, taču kopumā šī funkcija attiecas uz vairāku slēdžu virtuālu apvienošanu vienā loģiskā vienībā. Kraušanas mērķis ir iegūt lielāku portu skaitu, nekā tas ir iespējams ar fizisku slēdzi.

Daudzi slēdži konstatē bojātu kabeļa savienojumu, parasti, kad ierīce ir ieslēgta, kā arī bojājuma veidu - pārrauts vads, īssavienojums utt. Piemēram, D-Link nodrošina īpašus ķermeņa indikatorus:

Aizsardzība pret vīrusu trafiku (Safeguard Engine). Šī tehnika ļauj palielināt darbības stabilitāti un aizsargāt centrālo procesoru no pārslodzes ar “junk” trafiku vīrusu programmas.

Enerģijas taupīšana.Kā izvēlēties slēdzi, kas ietaupīs enerģiju? Pievērs uzmanībue enerģijas taupīšanas funkciju klātbūtnei. Daži ražotāji, piemēram, D-Link, ražo slēdžus ar enerģijas patēriņa regulēšanu. Piemēram, viedais slēdzis uzrauga tam pievienotās ierīces, un, ja kāda no tām šobrīd nedarbojas, attiecīgais ports tiek pārslēgts “miega režīmā”.

Barošana, izmantojot Ethernet (PoE, IEEE 802.af standarts). Slēdzis, kas izmanto šo tehnoloģiju, var darbināt ierīces, kas tam pievienotas, izmantojot vītā pāra kabeļus.

Iebūvēta zibensaizsardzība. Ļoti nepieciešamo funkciju, tomēr jāatceras, ka šādiem slēdžiem jābūt iezemētiem, pretējā gadījumā aizsardzība nedarbosies.

Tīkla slēdzis (slēdzis) (tīkla slēdzis, komutācijas centrmezgls, tilta centrmezgls) ir ierīce, kas paredzēta, lai savienotu vairākus datortīkla mezglus vienā vai vairākos tīkla segmentos. Atšķirībā no centrmezgla, kas sadala trafiku no vienas pievienotās ierīces uz visām pārējām, slēdzis pārsūta datus tikai tieši adresātam, izņemot apraides trafiku (uz MAC adresi FF:FF:FF:FF:FF:FF) visiem. mezgli tīklā. Tas uzlabo tīkla veiktspēju un drošību, atbrīvojot citus tīkla segmentus no nepieciešamības (un iespēju) apstrādāt datus, kas tiem nav paredzēti.

Slēdža darbības princips. Slēdzis saglabā atmiņā komutācijas tabulu (saglabā asociatīvajā atmiņā), kas norāda resursdatora MAC adreses kartēšanu uz slēdža portu. Kad slēdzis ir ieslēgts, šī tabula ir tukša un slēdzis ir mācību režīmā. Šajā režīmā dati, kas nonāk jebkurā portā, tiek pārsūtīti uz visiem pārējiem slēdža portiem. Šajā gadījumā slēdzis analizē kadrus (kadrus) un, nosakot sūtītāja resursdatora MAC adresi, ievada to tabulā. Pēc tam, ja kāds no slēdža portiem saņem rāmi, kas paredzēts resursdatoram, kura MAC adrese jau ir tabulā, tad šis rāmis tiks pārraidīts tikai caur tabulā norādīto portu. Ja mērķa resursdatora MAC adrese nav saistīta ne ar vienu slēdža portu, rāmis tiks nosūtīts uz visiem portiem. Laika gaitā slēdzis izveido pilnīgu tabulu visiem tā portiem, un rezultātā trafiks tiek lokalizēts. Ir vērts atzīmēt zemo latentumu (kavēšanos) un lielo pārsūtīšanas ātrumu katrā interfeisa portā.

Ir slēdži nekontrolējams(nepārvaldīts slēdzis) un pārvaldīta(pārvaldīts slēdzis).

Nepārvaldīti slēdži- Tās ir vienkāršas autonomas ierīces, kas neatkarīgi pārvalda datu pārraidi un kurām nav manuālu vadības rīku. Šādi slēdži ir visizplatītākie “mājas” LAN un mazajos uzņēmumos, kuru galveno priekšrocību var saukt zemu cenu Un autonoma darbība, bez cilvēka iejaukšanās. Nepārvaldītu slēdžu trūkumi ir pārvaldības rīku trūkums un zema iekšējā produktivitāte. Tāpēc iekšā lieli tīkli Uzņēmumiem nav prātīgi izmantot nepārvaldītus slēdžus, jo šāda tīkla administrēšana prasa milzīgas cilvēka pūles un uzliek vairākus būtiskus ierobežojumus.

Pārvaldītie slēdži- tās ir modernākas ierīces, kas darbojas arī automātiskajā režīmā, bet papildus ir ar manuālu vadību. Manuālā vadība ļauj ļoti elastīgi konfigurēt slēdža darbību un atvieglot dzīvi sistēmas administrators. Galvenais pārvaldīto slēdžu trūkums ir cena, kas ir atkarīga no paša slēdža iespējām un tā veiktspējas.

Pilnīgi visus slēdžus var iedalīt līmeņos. Jo augstāks līmenis, jo sarežģītāka ierīce un līdz ar to dārgāka. Slēdža slāni nosaka slānis, kurā tas darbojas saskaņā ar OSI tīkla modeli.

2. slāņa slēdzis. Tas ietver visas ierīces, kas darbojas OSI tīkla modeļa 2. slānī - datu pārraides slānī (kas ir Ethernet)). Viņi spēj analizēt saņemtos kadrus un strādāt ar kadru sūtītāja un uztvērēja ierīču MAC adresēm. Tādi slēdži nesaprotu Datoru IP adreses, kurām visas ierīces ir nosauktas MAC adrešu veidā. IEEE 802.1p vai Priority tags. IEEE 802.1q vai virtuālie tīkli (Debian D-Link VLAN konfigurēšana). IEEE 802.1d aptverošā koka protokols (STP).

3. slāņa slēdzis. Tas ietver visas ierīces, kas darbojas OSI tīkla modeļa 3. slānī – tīkla slānī. Var pārvaldīt tīkla protokolus: IPv4, IPv6, IPX, IPSec - protokols tīkla trafika aizsardzībai IP līmenī utt. Ir pareizāk klasificēt 3. slāņa slēdžus nevis kā slēdžus, bet gan kā maršrutētājus, jo šīs ierīces jau pilnībā spēj maršrutēt garāmejošo satiksmi starp dažādi tīkli. Layer 3 slēdži pilnībā atbalsta visas Layer 2 slēdžu funkcijas un standartus. Tīkla ierīcēm var piekļūt, izmantojot IP adreses. 3. slāņa slēdzis atbalsta dažādu savienojumu izveidi: PPTP, kā darbojas PPPoE, vpn utt.

4. slāņa slēdzis. Tas ietver visas ierīces, kas darbojas OSI tīkla modeļa 4. slānī – transporta slānī. Šādas ierīces ietver modernākus maršrutētājus, kas var strādāt ar lietojumprogrammām. 4. slāņa slēdži izmanto informāciju, kas ietverta pakešu galvenēs, kas attiecas uz protokola steka 3. un 4. slāni, piemēram, avota un galamērķa IP adreses, SYN/FIN biti, kas iezīmē lietojumprogrammu sesijas sākumu un beigas, un TCP/UDP porta numurus identifikācijai. piederošo satiksmi dažādas lietojumprogrammas. Pamatojoties uz šo informāciju, 4. slāņa slēdži var pieņemt saprātīgus lēmumus par datplūsmas pārsūtīšanu konkrētai sesijai.

Kad izvēlēties nepārvaldītu slēdzi? Ja tev vajag:

Vienkārši izplatiet internetu vairākām ierīcēm (5-8 gab.);

Trafika apjoms, ko patērēs savienotās ierīces, ir mazs;

Jums nav nepieciešama iespēja veikt papildu manuālus iestatījumus, piemēram, trafika filtrēšanu, ātruma ierobežošanu atsevišķos portos utt.

Kā izvēlēties slēdzi, pamatojoties uz parametriem un funkcijām? Apskatīsim, kas ir domāts ar dažiem specifikācijās bieži lietotajiem simboliem.

Pamatparametri:

Portu skaits. To skaits svārstās no 5 līdz 48. Izvēloties slēdzi, labāk ir nodrošināt rezervi turpmākai tīkla paplašināšanai.

Pamata datu pārraides ātrums. Visbiežāk mēs redzam apzīmējumu 10/100/1000 Mbit/s - ātrumi, ko atbalsta katrs ierīces ports. Tas ir, izvēlētais slēdzis var darboties ar ātrumu 10 Mbit/s, 100 Mbit/s vai 1000 Mbit/s. Diezgan daudz ir modeļu, kas aprīkoti gan ar gigabitu, gan 10/100 Mb/s pieslēgvietām. Lielākā daļa mūsdienu slēdžu darbojas saskaņā ar IEEE 802.3 Nway standartu, automātiski nosakot portu ātrumu.

Joslas platums un iekšējais joslas platums. Pirmā vērtība, ko sauc arī par pārslēgšanās matricu, ir maksimālais trafika apjoms, ko var izlaist caur slēdzi laika vienībā. To aprēķina ļoti vienkārši: portu skaits x porta ātrums x 2 (dupleksais). Piemēram, 8 portu gigabitu slēdža caurlaidspēja ir 16 Gbps. Iekšējais joslas platums parasti norāda ražotājs, un tas ir nepieciešams tikai salīdzināšanai ar iepriekšējo vērtību. Ja deklarētā iekšējā caurlaidspēja ir mazāka par maksimālo - ierīce slikti tiks galā ar lielām slodzēm, palēnināsies un sasalst.

Automātiska MDI/MDI-X noteikšana. Tā ir automātiska noteikšana un atbalsts abiem standartiem, saskaņā ar kuriem vītā pāra tika saspiests, bez nepieciešamības manuāli kontrolēt savienojumus. Steidzami ieteicams gofrēt atbilstoši standartam MDI EIA/TIA-568B, īpaši, ja plānojat izmantot PoE.

Paplašināšanas sloti. Iespēja pievienot papildu saskarnes, piemēram, optisko SFP.

MAC adrešu tabulas lielums. Lai izvēlētos slēdzi, ir svarīgi iepriekš aprēķināt vajadzīgās tabulas izmēru, vēlams, ņemot vērā turpmāko tīkla paplašināšanos. Ja tabulā nav pietiekami daudz ierakstu, slēdzis ierakstīs jaunus, nevis vecos, un tas palēninās datu pārsūtīšanu. MAC adrese - adrese sastāv no 48 bitiem.

Formas faktors. Slēdži ir pieejami divu veidu korpusos: galddatorā/sienā un statīvā. Pēdējā gadījumā standarta ierīces izmērs ir 19 collas. Speciālās ausis statīva stiprināšanai var būt noņemamas.

Funkcijas darbam ar satiksmi:

Satiksmes spoguļošana (portu spoguļošana). Lai nodrošinātu drošību tīklā, kontrolētu vai pārbaudītu tīkla iekārtu darbību, var izmantot spoguļošanu (datplūsmas dublēšanos). Piemēram, visa ienākošā informācija tiek nosūtīta uz vienu portu pārbaudei vai ierakstīšanai ar noteiktu programmatūru. SPAN/RSPAN teorija un prakse

Atpakaļcilpas noteikšana- Spanning Tree Protocol un LBD funkcijas. Īpaši svarīgi, izvēloties nepārvaldāmus slēdžus. Ir gandrīz neiespējami noteikt tajos izveidoto cilpu - cilpu tīkla posmu, daudzu traucējumu un sasalšanas cēloni. LoopBack Detection automātiski bloķē portu, kurā ir notikusi cilpa. STP protokols (IEEE 802.1d) un tā progresīvākie pēcteči - IEEE 802.1w, IEEE 802.1s - darbojas nedaudz savādāk, optimizējot tīklu koka struktūrai. Sākotnēji konstrukcijā ir paredzēti rezerves, cilpveida zari. Pēc noklusējuma tie ir atspējoti, un slēdzis tos iedarbina tikai tad, ja dažās galvenajās līnijās rodas zudumi.

Saišu apkopošana (IEEE 802.3ad). Palielina kanālu caurlaidspēju, apvienojot vairākus fiziskos portus vienā loģiskā portā. Maksimālā caurlaidspēja saskaņā ar standartu ir 8 Gbit/sek.

Sakraušana. Slēdžu sakraušana attiecas uz vairāku slēdžu apvienošanu vienā loģiskā ierīcē. Ir ieteicams veikt sakraušanu, ja galu galā ir nepieciešams iegūt slēdzi ar lielu portu skaitu (vairāk nekā 48 porti). Dažādi slēdžu ražotāji izmanto savas patentētās sakraušanas tehnoloģijas, piemēram, Cisco izmanto StackWise (32 Gbps starpslēdžu kopne) un StackWise Plus (64 Gbps starpslēdžu kopnes) sakraušanas tehnoloģiju. Izvēloties slēdzi, jums vajadzētu dot priekšroku ierīcēm, kas atbalsta sakraušanu, jo Šī funkcija var būt noderīga nākotnē.

IGMP Snooping. Ir lietderīgi to ieslēgt, ja pārraidāt IPTV. Izstrādāts, lai novērstu multiraides trafika pārraidi uz patērētāju datoriem, kuri nav skaidri paziņojuši par savu interesi par to. Tas ļauj slēdžiem izslēgt šādu trafiku no plūsmām, kas tiek maršrutētas caur ostām, kurām tās patērētāji nav savienoti, tādējādi ievērojami samazinot tīkla slodzi. Tomēr tajā pašā laikā paša slēdža slodze nevis samazinās, bet palielinās, jo šādai filtrēšanai ir nepieciešama atmiņa, NPU un centrālais procesors, savukārt vienkārša pārsūtīšana pa visiem portiem ir “lēta” darbība.

Vētras kontrole. Apraides vētra - liela skaita apraides pakešu pārraide tīklā, bieži vien ar sekojošu to skaita palielināšanos. Tas var rasties, piemēram, tīkla cilpu rezultātā datu posma līmenī vai uzbrukumiem tīklam. Apraides vētras dēļ parastos datus tīklā bieži nevar pārsūtīt. Ir gandrīz neiespējami izvairīties no apraides pakešu rašanās tīklā, jo tās izmanto daudzi pakalpojumu protokoli. Slēdžos bez apraides vētras aizsardzības to var viegli izraisīt, vienkārši savienojot divus portus ar plākstera vadu. Un “vienvirziena vētra” ir, piemēram, dažādi uzbrukumi. Šāda uzbrukuma piemērs ir liela skaita ICMP tīkla pārslodzes diagnostikas protokola pieprasījumu nosūtīšana uz apraides adresi, sūtītāja adresei paketē norādot uzbrukuma “upuri”. Rezultātā visas ierīces šajā apraides segmentā sāk reaģēt uz ICMP pieprasījumu norādītā adrese"upuri". Parastā plakanajā tīklā (kur ir tikai tradicionālie pakalpojumi, kas neietver pasta sūtīšanu) īstu “plūdu” diagnosticē indikators 100 kbs). Kā tas darbojas? Vētras kontrole mēra raidījumu skaitu katru sekundi un izslēdz visu iepriekš minēto. Osta turpina darboties, lai pārsūtītu visu pārējo satiksmi.

Citas funkcijas:

Kabeļu diagnostika. Daudzi slēdži konstatē bojātu kabeļa savienojumu, parasti, kad ierīce ir ieslēgta, kā arī bojājuma veidu - pārrauts vads, īssavienojums utt. Piemēram, D-Link korpusā ir speciāli indikatori: problēmas gadījumā indikators iedegas dzeltenā krāsā, ja kabelis ir darba kārtībā, zaļā krāsā.

Aizsardzība pret vīrusu trafiku (Safeguard Engine).Šī tehnika ļauj palielināt darbības stabilitāti un aizsargāt centrālo procesoru no pārslodzes ar vīrusu programmu “atkritumu” trafiku. Kas ir SafeGuard Engine un kā konfigurēt šo funkciju D-Link slēdžos?

Enerģijas taupīšana. Ethernet 802.3az (zaļais Ethernet). Pievērsiet uzmanību enerģijas taupīšanas funkciju klātbūtnei. Daži ražotāji ražo slēdžus ar enerģijas patēriņa regulēšanu. Piemēram, viedais slēdzis uzrauga tam pievienotās ierīces, un, ja kāda no tām šobrīd nedarbojas, attiecīgais ports tiek pārslēgts “miega režīmā”. Zaļā Ethernet būtība: tīkla ierīce ar atbalstu Green Ethernet funkcijai, tas periodiski nosauks savus portus (savienotājus), un, ja pievienotā ierīce nedarbojas, tas ir, tā ir izslēgta vai nav pievienota vispār, ports tiek atvienots no strāvas. Turklāt īpaša programmatūra nosaka kabeļu garumu un atkarībā no to garuma pielāgo signāla jaudu. Pēc ražotāja domām, Green Ethernet var samazināt enerģijas patēriņu par 45% līdz 80%.

Barošana, izmantojot Ethernet (PoE, IEEE 802.af standarts). Slēdzis, kas izmanto šo tehnoloģiju, var darbināt ierīces, kas tam pievienotas, izmantojot vītā pāra kabeļus.