Коммутаторы между собой делятся на несколько типов – это количество портов (8, 5, 16, 24, 48 и т.д.) и скорость передачи пакетов данных (1 Мб/с, 100 Мб/с, 10 Гб/с и так далее). Но кроме этого, их можно разделить на два класса:

1. Управляемые свичи. Это "умные" устройства, которые могут работать в автоматическом режиме на протяжении длительного времени, но их можно в любой момент настроить вручную. Ручное управление сильно поможет системным администраторам, которым понадобится гибко настроить работу коммутатора.

Минус такого устройства – его цена, уровень которой варьируется в зависимости от функционала коммутатора и его производительности.

2. Неуправляемые свичи . Это более простые в обращении устройства, которые полностью работают в автоматическом режиме и не имеют инструментария для гибкой ручной настройки. Некоторые неуправляемые свичи (вроде модельного ряда от Compex), имеют некоторые опции для мониторинга трафика. Такие коммутаторы чаще всего встречаются в ЛВС "домашнего" типа и на малых предприятиях, где не требуется широкий функционал для настройки. Благодаря цене и автономной работе устройства такие коммутаторы очень полезны для предприятий, нуждающихся в легкой и стабильной работе сети.

Минус неуправляемых коммутаторов – отсутствие какого-либо функционала для настройки и не слишком высокая производительность. Именно поэтому большие предприятия предпочитают установку управляемых коммутаторов, так как использование неуправляемых свичей приводит к чрезмерным нагрузкам на обслуживающий персонал из-за сложностей администрирования.

Так же все коммутаторы можно разделить на уровни – чем выше уровень работы устройства, тем оно сложнее и дороже. Определение уровня берется из слоя, в котором коммутатор работает по OSI-модели сети.

Для того чтобы определиться с выбором коммутатора, вам необходимо решить, какой сетевой уровень управления необходим для вашей ЛВС.

Существует два уровня коммутаторов:

1. Коммутаторы с поддержкой Layer 1 (первого уровня). Такие устройства работают на первом уровне OSI – то есть, на физическом уровне OSI-модели сети. К такому типу можно отнести различные хабы, повторители и прочие устройства, работающие исключительно с сигналами. Грубо говоря, такие устройства – насосы, которые при наличии информации передают ее дальше, а при простое просто ждут следующего пакета сигналов. Таких устройств уже давно не производят, поэтому найти их сложно.

2. Коммутаторы с поддержкой Layer 2 (второго уровня). В эту категорию можно отнести все те устройства, которые работают со вторым уровнем OSI-модели сети, то есть – на уровне канала. Сюда можно причислить все неуправляемые свичи и часть управляемых устройств.

Принцип работы коммутаторов второго уровня сложнее, чем у более простых устройств. Так, коммутаторы второго уровня обрабатывают информацию не просто как поток пакетов, а как отдельные порции данных (иначе их называют фреймами – в оригинале frames , то есть кадрами). Такие устройства не просто передают, но и анализируют получаемые данные и работают только с MAC-адресами устройств – то есть для них практически не существует IP-адресов пользователей. Также коммутаторы второго уровня создают специализированные таблицы коммутации, куда вносятся MAC-адреса устройств и соответствующие им порты коммутатора.

Как только в локальной сети появляется хотя бы два сегмента (пример: сегмент пользователей, сегмент серверов), возникает необходимость использования маршрутизирующего оборудования, которое функционирует на третьем уровне модели OSI. В этом случае может возникнуть вопрос: “Что использовать? Коммутатор третьего уровня или маршрутизатор? В чем разница, какие отличия?” . Попытаемся разобраться.

Изначально у этих двух устройств различное предназначение.

Коммутатор 3-го уровня (L3 switch ) - это прежде всего устройство для локальной вычислительной сети (LAN - Local Area Network). Т.е. данный коммутатор должен маршрутизировать трафик в локальной сети между существующими сегментами. Обычно он используется на уровне распределения (Distribution Layer) в иерархической модели сети.

Маршрутизатор предназначен для подключения локальной сети (LAN) к Глобальной компьютерной сети (WAN - Wide Area Network), т.е. осуществляет маршрутизацию трафика во внешний мир (Интернет, филиалы, удаленные сотрудники) и обратно.

Может возникнуть вопрос: “Зачем нужен коммутатор 3-го уровня, если его функции может выполнять маршрутизатор?”

Если не вдаваться в подробности, то коммутатор третьего уровня можно сравнить с очень быстрым маршрутизатором. Он также умеет работать с протоколами динамической маршрутизации (OSPF, RIP) и абсолютно совместим с обычным маршрутизатором. Доступна настройка списков доступа (так называемые access листы) и многое другое.

Ответ кроется в производительности и цене. Дело в том, что современные коммутаторы 3-го уровня превосходят по производительности маршрутизаторы в десятки и даже сотни раз. Обусловлено это применением в коммутаторах набора специализированных микросхем (ASIC ). Маршрутизация (обработка пакетов) происходит на аппаратном уровне, а программная поддержка остается для процедур, которые напрямую не связаны с обработкой трафика: расчет таблиц маршрутизации, списки доступа и т.д.

У обычного маршрутизатора этот механизм (обработка пакетов) реализован программно, и он как правило функционирует на процессоре общего назначения. Однако стоит отметить, что некоторые современные маршрутизаторы так же имеют специальные выделенные микросхемы для ускорения обработки пакетов без использования процессора, но такие маршрутизаторы гораздо дороже коммутаторов 3-го уровня.

Представьте ситуацию, когда у вас в организации расположен датацентр и требуется маршрутизация трафика на больших скоростях - десятки Гигабит в секунду. В этом случае вам подходит только коммутатор 3-го уровня. Маршрутизатор с такой пропускной способностью просто не справится или будет стоить огромных денег.

И опять может возникнуть вопрос: “Зачем использовать маршрутизатор, если его функции может выполнять коммутатор 3-го уровня? Ведь он быстрее и дешевле?”

Не вдаваясь в технические подробности, если более детально рассматривать функции маршрутизации, то коммутатор третьего уровня проигрывает по возможностям традиционному маршрутизатору. Современный маршрутизатор можно с легкостью превратить в полноценный Межсетевой экран (МЭ) с помощью дополнительных лицензий (отличие маршрутизатора от межсетевого экрана мы рассмотрим чуть позже).

Со временем грань между коммутаторами и маршрутизаторами становится все тоньше. Не исключено что в скором времени ее и вовсе не будет видно.

Таким образом, в случае подключения локальной сети к Интернет или построении VPN канала с удаленными филиалами (а так же удаленное подключение пользователей) необходимо использовать маршрутизатор.

Требования к современным сетям

Требования к современным сетям

Общие функции коммутаторов 2 -го уровня Поддержка IEEE 802. 1 Q VLAN (на основе меток) Приоритезация пакетов IEEE 802. 1 p и 4 очереди Spanning Tree Protocol (IEEE 802. 1 D) Rapid Spanning Tree protocol (IEEE 802. 1 w) Контроль широковещательных штормов Поддержка объединения портов в транк - Link Aggregation (IEEE 802. 3 ad Static mode) Зеркалирование портов (трафик множества портов на один выбранный порт) TFTP/BOOTP/DHCP клиент Поддержка TELNET, встроенный WEB-сервер CLI – интерфейс командной строки IGMP для ограничения широковещательных доменов в VLAN SNMP v 1/v 3

Общие функции коммутаторов 2 -го уровня Поддержка IEEE 802. 1 Q VLAN (на основе меток) Приоритезация пакетов IEEE 802. 1 p и 4 очереди Spanning Tree Protocol (IEEE 802. 1 D) Rapid Spanning Tree protocol (IEEE 802. 1 w) Контроль широковещательных штормов Поддержка объединения портов в транк - Link Aggregation (IEEE 802. 3 ad Static mode) Зеркалирование портов (трафик множества портов на один выбранный порт) TFTP/BOOTP/DHCP клиент Поддержка TELNET, встроенный WEB-сервер CLI – интерфейс командной строки IGMP для ограничения широковещательных доменов в VLAN SNMP v 1/v 3

Общие функции коммутаторов 2 -го уровня RMON (4 группы: Statistics, History, Alarm, и Event) Два уровня паролей – пароль пользователя и резервный пароль Профиль доступа и приоритезация трафика Сегментация трафика Контроль полосы пропускания Функция Port Security (ограничение кол-ва MAC на заданном порту) Контроль доступа IEEE 802. 1 x на основе портов/MAC-адресов Журналирование событий при помощи Syslog Поддержка TACACS, RADIUS, SSH Обновление ПО и сохранение файла конфигурации на внешнем носителе

Общие функции коммутаторов 2 -го уровня RMON (4 группы: Statistics, History, Alarm, и Event) Два уровня паролей – пароль пользователя и резервный пароль Профиль доступа и приоритезация трафика Сегментация трафика Контроль полосы пропускания Функция Port Security (ограничение кол-ва MAC на заданном порту) Контроль доступа IEEE 802. 1 x на основе портов/MAC-адресов Журналирование событий при помощи Syslog Поддержка TACACS, RADIUS, SSH Обновление ПО и сохранение файла конфигурации на внешнем носителе

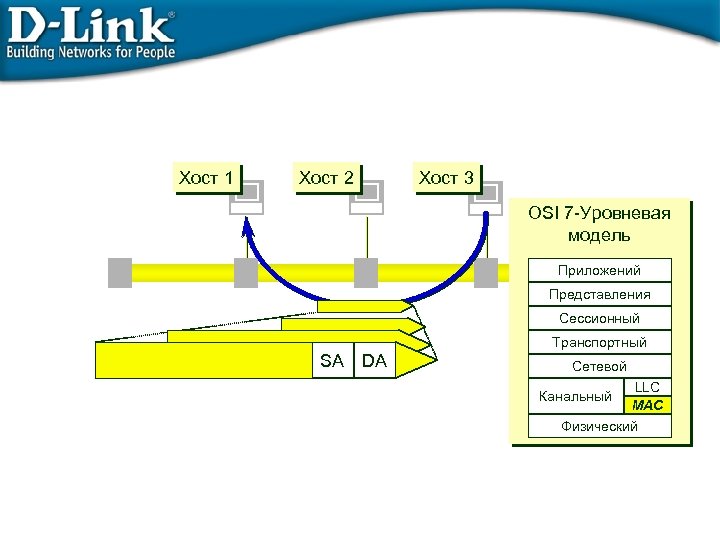

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Фрейм Сессионный Транспортный Сетевой Data Link Канальный Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Фрейм Сессионный Транспортный Сетевой Data Link Канальный Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Фрейм Сессионный Транспортный Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Фрейм Сессионный Транспортный Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA SA=H 1 Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA SA=H 1 Сетевой LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Уникальный MAC адрес: 0 x 002048001234 Транспортный SA DA SA=H 1 Сетевой DA=H 3 LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Уникальный MAC адрес: 0 x 002048001234 Транспортный SA DA SA=H 1 Сетевой DA=H 3 LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA SA=H 1 Сетевой DA=H 3 LLC Канальный Data Link MAC Физический

Хост 1 Хост 2 Хост 3 OSI 7 -Уровневая модель Приложений Представления Сессионный Транспортный SA DA SA=H 1 Сетевой DA=H 3 LLC Канальный Data Link MAC Физический

Концентратор Работают на физическом уровне. Выполняют передачу пакетов на все порты. Производится усиление электрического сигнала. Концентратор

Концентратор Работают на физическом уровне. Выполняют передачу пакетов на все порты. Производится усиление электрического сигнала. Концентратор

Коммутатор Работают на канальном уровне. Строят таблицу коммутации. Выполняют передачу пакетов на требуемый порт. Производится регенерация пакета передачей.

Коммутатор Работают на канальном уровне. Строят таблицу коммутации. Выполняют передачу пакетов на требуемый порт. Производится регенерация пакета передачей.

Spanning Tree Protocol Для чего нужен протокол Spanning Tree Избежание логических петель в сети Резервные соединения Стандарты: IEEE 802. 1 d Spanning Tree Protocol, STP (традиционный) IEEE 802. 1 w Rapid Spanning Tree Protocol, RSTP (новый)

Spanning Tree Protocol Для чего нужен протокол Spanning Tree Избежание логических петель в сети Резервные соединения Стандарты: IEEE 802. 1 d Spanning Tree Protocol, STP (традиционный) IEEE 802. 1 w Rapid Spanning Tree Protocol, RSTP (новый)

Основные определения в STP Root Bridge - Корневой (мост) коммутатор, от него строится дерево Root Port - Корневой порт - порт, который имеет по сети кратчайшее расстояние до корневого коммутатора Designated Port - Назначенный порт - порт, который имеет кратчайшее расстояние от данного сегмента сети до корневого коммутатора Designated Bridge - Назначенный мост - мост, который имеет кратчайшее расстояние от данного сегмента сети до корневого коммутатора Path Cost – Метрика, суммарное условное время на передачу данных от порта данного коммутатора до порта корневого коммутатора

Основные определения в STP Root Bridge - Корневой (мост) коммутатор, от него строится дерево Root Port - Корневой порт - порт, который имеет по сети кратчайшее расстояние до корневого коммутатора Designated Port - Назначенный порт - порт, который имеет кратчайшее расстояние от данного сегмента сети до корневого коммутатора Designated Bridge - Назначенный мост - мост, который имеет кратчайшее расстояние от данного сегмента сети до корневого коммутатора Path Cost – Метрика, суммарное условное время на передачу данных от порта данного коммутатора до порта корневого коммутатора

Основные параметры STP Priority – Приоритет коммутатора. От 0 до 65535 Hello Time- интервал между передачей BPDU корневым коммутатором. От 1 до 10 с. Max. Age - Если по истечении интервала времени, установленного в Max. Age от корневого коммутатора все еще не пришел пакет BPDU, то ваш коммутатор начнет сам посылать пакеты BPDU. От 6 до 40 с. Forward Delay Timer – Время перед переходом порта в состояние передачи пакетов. От 4 до 30 с. Port Priority – Приоритет порта. Чем меньше значение данного параметра, тем выше вероятность, что порт станет корневым. От 0 до 255. Port Cost – «Стоимость» порта. От 1 до 65535

Основные параметры STP Priority – Приоритет коммутатора. От 0 до 65535 Hello Time- интервал между передачей BPDU корневым коммутатором. От 1 до 10 с. Max. Age - Если по истечении интервала времени, установленного в Max. Age от корневого коммутатора все еще не пришел пакет BPDU, то ваш коммутатор начнет сам посылать пакеты BPDU. От 6 до 40 с. Forward Delay Timer – Время перед переходом порта в состояние передачи пакетов. От 4 до 30 с. Port Priority – Приоритет порта. Чем меньше значение данного параметра, тем выше вероятность, что порт станет корневым. От 0 до 255. Port Cost – «Стоимость» порта. От 1 до 65535

Изменение состояния портов в процессе работы STP Blocking (Discarding (Backup, Alternate)) – при включении все порты находятся в состоянии «Заблокирован» Listening (Discarding) - порт генерирует, принимает и передает BPDU Learning – «Обучение» , начинает принимать пакеты и на основе адресов источника строить таблицу коммутации Forwarding – Начинает продвижение пакетов Disable (Discarding) – Вручную отключен администратором

Изменение состояния портов в процессе работы STP Blocking (Discarding (Backup, Alternate)) – при включении все порты находятся в состоянии «Заблокирован» Listening (Discarding) - порт генерирует, принимает и передает BPDU Learning – «Обучение» , начинает принимать пакеты и на основе адресов источника строить таблицу коммутации Forwarding – Начинает продвижение пакетов Disable (Discarding) – Вручную отключен администратором

802. 1 d v. s. 802. 1 w Время схождения: 802. 1 d: 30 сек. 802. 1 w: меньше 1 сек. Диаметр сети: 802. 1 d и 802. 1 w: 7 переходов, 14 для типа «кольцо» 802. 1 w обратно совместим с 802. 1 d.

802. 1 d v. s. 802. 1 w Время схождения: 802. 1 d: 30 сек. 802. 1 w: меньше 1 сек. Диаметр сети: 802. 1 d и 802. 1 w: 7 переходов, 14 для типа «кольцо» 802. 1 w обратно совместим с 802. 1 d.

Виртуальные Локальные Сети - VLAN Уменьшение размера широковещательного домена. Приводит к росту производительности сети. Сегментирование сети с целью разделения доступа к ресурсам.

Виртуальные Локальные Сети - VLAN Уменьшение размера широковещательного домена. Приводит к росту производительности сети. Сегментирование сети с целью разделения доступа к ресурсам.

Пример VLAN на базе MAC-адресов VLAN 1 VLAN 2 0050 BABDE 2 CB 0050 BABDC 425 0050 BABDD 583 VLAN 1 VLAN 2 VLAN 1 0050 BABD 2 FC 4 VLAN 2 VLAN 1 0050 BABD 2 FC 3 0050 BABDD 2 E 8

Пример VLAN на базе MAC-адресов VLAN 1 VLAN 2 0050 BABDE 2 CB 0050 BABDC 425 0050 BABDD 583 VLAN 1 VLAN 2 VLAN 1 0050 BABD 2 FC 4 VLAN 2 VLAN 1 0050 BABD 2 FC 3 0050 BABDD 2 E 8

Недостатки VLAN на базе MAC-адресов 1. Большие накладные расходы на администрирование. Администратору необходимо вручную внести все MAC адреса всех устройств сети и распределить их по VLAN. 2. При добавлении рабочей станции или замене сетевой карты её MAC адрес необходимо заново добавлять в таблицу. 3. Проблемы с мобильными гостевыми подключениями.

Недостатки VLAN на базе MAC-адресов 1. Большие накладные расходы на администрирование. Администратору необходимо вручную внести все MAC адреса всех устройств сети и распределить их по VLAN. 2. При добавлении рабочей станции или замене сетевой карты её MAC адрес необходимо заново добавлять в таблицу. 3. Проблемы с мобильными гостевыми подключениями.

IEEE 802. 1 Q VLAN Порты, входящие в один VLAN могут находиться на разных коммутаторах Гибкость и удобство настройки и изменения Возможность работы протокола Spanning Tree Возможность работы с сетевыми устройствами, которые не распознают метки Устройства разных производителей, могут работать вместе

IEEE 802. 1 Q VLAN Порты, входящие в один VLAN могут находиться на разных коммутаторах Гибкость и удобство настройки и изменения Возможность работы протокола Spanning Tree Возможность работы с сетевыми устройствами, которые не распознают метки Устройства разных производителей, могут работать вместе

Маркированные кадры-Tagged Frames 12 -бит VLAN маркер Идентифицирует кадр, как принадлежащий VLAN Max. Размер DA SA Tag Data CRC маркированного кадра Ethernet 1522 байт Немаркированный кадр это VID 8100 Priority CFI кадр без VLAN маркера 0 15 18 19 31

Маркированные кадры-Tagged Frames 12 -бит VLAN маркер Идентифицирует кадр, как принадлежащий VLAN Max. Размер DA SA Tag Data CRC маркированного кадра Ethernet 1522 байт Немаркированный кадр это VID 8100 Priority CFI кадр без VLAN маркера 0 15 18 19 31

Пример для 802. 1 Q VLAN V 1 V 2 U U V 1 V 2 V 3 VLAN 2 V 1 U V 2 V 1, V 2, V 3 VLAN 1 DES-6000 V 1, V 2 T T T V 3 V 1, V 2, V 3 T DES-3624 i U U V 1 V 2 U V 3 U V 1 V 2 V 3

Пример для 802. 1 Q VLAN V 1 V 2 U U V 1 V 2 V 3 VLAN 2 V 1 U V 2 V 1, V 2, V 3 VLAN 1 DES-6000 V 1, V 2 T T T V 3 V 1, V 2, V 3 T DES-3624 i U U V 1 V 2 U V 3 U V 1 V 2 V 3

VID и PVID u u u VID (VLAN Identifier) 12 -bit часть VLAN маркера Указывает какая VLAN 12 бит определяет 4096 VLAN VID 0 и VID 4095 зарезервированы u u PVID (Port VID) Ассоциирует порт с VLAN

VID и PVID u u u VID (VLAN Identifier) 12 -bit часть VLAN маркера Указывает какая VLAN 12 бит определяет 4096 VLAN VID 0 и VID 4095 зарезервированы u u PVID (Port VID) Ассоциирует порт с VLAN

Маркированный входящий пакет (Часть 1) Входящий пакет назначен для VLAN 2 потому, что в пакете есть маркер принадлежности Порт 5 маркирован как Выходящий для VLAN 2 Порт 7 не маркирован как Выходящий для VLAN 2 Пакеты перенаправляются на порт 5 с маркером Пакеты перенаправляются на порт 7 без маркера

Маркированный входящий пакет (Часть 1) Входящий пакет назначен для VLAN 2 потому, что в пакете есть маркер принадлежности Порт 5 маркирован как Выходящий для VLAN 2 Порт 7 не маркирован как Выходящий для VLAN 2 Пакеты перенаправляются на порт 5 с маркером Пакеты перенаправляются на порт 7 без маркера

Маркированный входящий пакет (Часть 2) Маркированный пакет останется без изменений Маркированный пакет потеряет маркер, т. к. он уйдет с коммутатора через немаркированный порт

Маркированный входящий пакет (Часть 2) Маркированный пакет останется без изменений Маркированный пакет потеряет маркер, т. к. он уйдет с коммутатора через немаркированный порт

Src="https://present5.com/presentation/cd0d69ff67ac4b396a7b3d683a555da7/image-41.jpg" alt="Немаркированный входящий пакет (Часть 1) PVID порта 4 -> 2 Входящий немаркированный"> Немаркированный входящий пакет (Часть 1) PVID порта 4 -> 2 Входящий немаркированный пакет назначен на VLAN 2 Порт 5 маркированный Выходящий VLAN 2 Порт 7 немаркированный Выходящий VLAN 2 Пакеты с порта 4 перенаправляются на порт5 с маркером Пакеты с порта 4 перенаправляются на порт7 без маркера

Немаркированный входящий пакет (Часть 2) Немаркированный пакет маркируется, т. к. он выходит через маркированный порт VID связан с PVID входящего порта Немаркированный пакет не изменен, т. к. выходит через немаркированный порт.

Немаркированный входящий пакет (Часть 2) Немаркированный пакет маркируется, т. к. он выходит через маркированный порт VID связан с PVID входящего порта Немаркированный пакет не изменен, т. к. выходит через немаркированный порт.

VLAN схема 1 Деление сети на две VLAN A VLAN B Computer: A 1 & A 2 1 2 3 4 Computer: B 1 & B 2 5 VID: 2 Untag Egress: Port 1 & 2 assign PVID = 2 VID: 3 A 1 A 2 B 1 B 2 Untag Egress: Port 4 & 5 assign PVID = 3

VLAN схема 1 Деление сети на две VLAN A VLAN B Computer: A 1 & A 2 1 2 3 4 Computer: B 1 & B 2 5 VID: 2 Untag Egress: Port 1 & 2 assign PVID = 2 VID: 3 A 1 A 2 B 1 B 2 Untag Egress: Port 4 & 5 assign PVID = 3

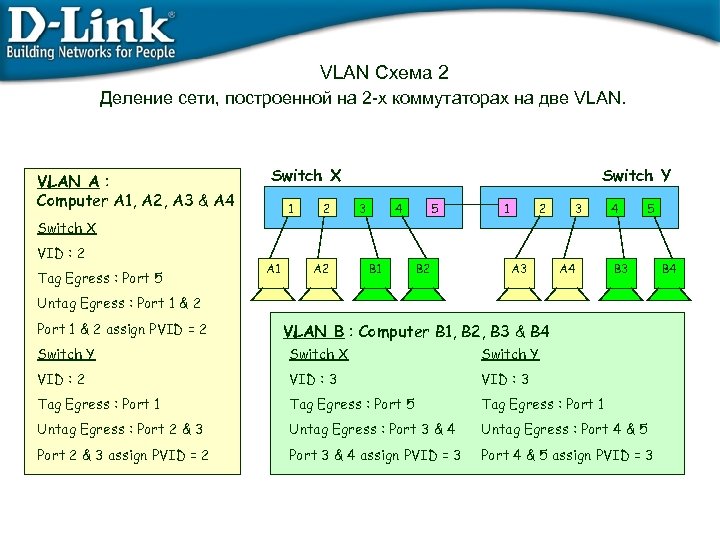

VLAN Схема 2 Деление сети, построенной на 2 -х коммутаторах на две VLAN A: Computer A 1, A 2, A 3 & A 4 Switch X 1 2 Switch Y 3 4 5 1 2 3 4 5 Switch X VID: 2 Tag Egress: Port 5 A 1 A 2 B 1 B 2 A 3 A 4 B 3 Untag Egress: Port 1 & 2 assign PVID = 2 VLAN B: Computer B 1, B 2, B 3 & B 4 Switch Y Switch X Switch Y VID: 2 VID: 3 Tag Egress: Port 1 Tag Egress: Port 5 Tag Egress: Port 1 Untag Egress: Port 2 & 3 Untag Egress: Port 3 & 4 Untag Egress: Port 4 & 5 Port 2 & 3 assign PVID = 2 Port 3 & 4 assign PVID = 3 Port 4 & 5 assign PVID = 3 B 4

VLAN Схема 2 Деление сети, построенной на 2 -х коммутаторах на две VLAN A: Computer A 1, A 2, A 3 & A 4 Switch X 1 2 Switch Y 3 4 5 1 2 3 4 5 Switch X VID: 2 Tag Egress: Port 5 A 1 A 2 B 1 B 2 A 3 A 4 B 3 Untag Egress: Port 1 & 2 assign PVID = 2 VLAN B: Computer B 1, B 2, B 3 & B 4 Switch Y Switch X Switch Y VID: 2 VID: 3 Tag Egress: Port 1 Tag Egress: Port 5 Tag Egress: Port 1 Untag Egress: Port 2 & 3 Untag Egress: Port 3 & 4 Untag Egress: Port 4 & 5 Port 2 & 3 assign PVID = 2 Port 3 & 4 assign PVID = 3 Port 4 & 5 assign PVID = 3 B 4

VLAN схема 1 Деление сети на две VLAN с предоставлением общего файл-сервера: VID: 3 VLAN A File Server Computer: B 1, B 2, C 1, C 2 & File Server VLAN B 1 Untag Egress: 1, 2, 3, 4 & 5 Port 3 assign PVID = 3 2 3 4 VLAN C 5 Computer: B 1, B 2 & File Server VID: 1 Port Computer: C 1, C 2 & File Server B 1 Untag Egress: Port 1, 2 & 3 Port 1 & 2 assign PVID = 1 B 2 C 1 C 2 VID: 2 Untag Egress: Port 3, 4 & 5 Port 4 & 5 assign PVID = 2

VLAN схема 1 Деление сети на две VLAN с предоставлением общего файл-сервера: VID: 3 VLAN A File Server Computer: B 1, B 2, C 1, C 2 & File Server VLAN B 1 Untag Egress: 1, 2, 3, 4 & 5 Port 3 assign PVID = 3 2 3 4 VLAN C 5 Computer: B 1, B 2 & File Server VID: 1 Port Computer: C 1, C 2 & File Server B 1 Untag Egress: Port 1, 2 & 3 Port 1 & 2 assign PVID = 1 B 2 C 1 C 2 VID: 2 Untag Egress: Port 3, 4 & 5 Port 4 & 5 assign PVID = 2

Поддержка IEEE 802. 1 P Стандарт IEEE 802. 1 p определяет приоритет пакета при помощи тэга в его заголовке. Можно задать до 8 уровней приоритета от 0 до 7. Уровень 7 определяет самый высокий приоритет. Коммутаторы поддерживают 4 очереди Class of Service на каждом порту. Для маркированных пакетов приоритет может быть изменен на одну из четырех очередей Co. S. Для немаркированных пакетов приоритет выставляется исходя из приоритета, выставленного на данном порту.

Поддержка IEEE 802. 1 P Стандарт IEEE 802. 1 p определяет приоритет пакета при помощи тэга в его заголовке. Можно задать до 8 уровней приоритета от 0 до 7. Уровень 7 определяет самый высокий приоритет. Коммутаторы поддерживают 4 очереди Class of Service на каждом порту. Для маркированных пакетов приоритет может быть изменен на одну из четырех очередей Co. S. Для немаркированных пакетов приоритет выставляется исходя из приоритета, выставленного на данном порту.

Как работает 802. 1 p 4 очереди приоритета Очередь: Приоритет: Порт: Class-0 Class-1 Class-2 Class-3 0 2 4 6 1 1 2 3 4 3 5 5 6 7 ………………. 7

Как работает 802. 1 p 4 очереди приоритета Очередь: Приоритет: Порт: Class-0 Class-1 Class-2 Class-3 0 2 4 6 1 1 2 3 4 3 5 5 6 7 ………………. 7

802. 1 P приоритет по умолчанию Данный пример показывает настройку приоритета по умолчанию для пакетов, которым не было еще присвоено никакое значение приоритета.

802. 1 P приоритет по умолчанию Данный пример показывает настройку приоритета по умолчанию для пакетов, которым не было еще присвоено никакое значение приоритета.

802. 1 P приоритет, определяемый настройкой Данный экран показывает возможность настройки класса приоритета для трафика, указывая значения класса от 0 до 3 в соответствии с 8 -ю уровнями приоритета коммутатора.

802. 1 P приоритет, определяемый настройкой Данный экран показывает возможность настройки класса приоритета для трафика, указывая значения класса от 0 до 3 в соответствии с 8 -ю уровнями приоритета коммутатора.

Class of service QOS включает два режима работы: STRICT (строгий) режим Когда поступают данные с высоким уровнем приоритета, устройство передает их первыми. Только после того, как завершена передача данных с высоким уровнем приоритета, начинается передача данных с более низким уровнем приоритета. Round Robin (круговой) режим Алгоритм Qo. S начинает работу с самого высокого Qo. S для данного порта, пересылает максимальное количество пакетов, затем перемещается к следующему, более низкому уровню Qo. S.

Class of service QOS включает два режима работы: STRICT (строгий) режим Когда поступают данные с высоким уровнем приоритета, устройство передает их первыми. Только после того, как завершена передача данных с высоким уровнем приоритета, начинается передача данных с более низким уровнем приоритета. Round Robin (круговой) режим Алгоритм Qo. S начинает работу с самого высокого Qo. S для данного порта, пересылает максимальное количество пакетов, затем перемещается к следующему, более низкому уровню Qo. S.

Настройка Class of Service Max. Packets Алгоритм Qo. S начинает работу с самого высокого Qo. S для данного порта, пересылает максимальное количество пакетов, затем перемещается к следующему, более низкому уровню Qo. S. В данном поле может быть введено значение от 0 до 255. Если введен 0, коммутатор будет продолжать обрабатывать пакеты пока в очереди не останется больше пакетов. Max. Latency Максимальное время, в течении которого пакет будет оставаться в очереди Qo. S. Пакет в данной очереди не может задерживаться дольше указанного времени. Таймер отключен, если значение установлено в 0. Каждая единица данного таймера эквивалентна 16 миллисекундам.

Настройка Class of Service Max. Packets Алгоритм Qo. S начинает работу с самого высокого Qo. S для данного порта, пересылает максимальное количество пакетов, затем перемещается к следующему, более низкому уровню Qo. S. В данном поле может быть введено значение от 0 до 255. Если введен 0, коммутатор будет продолжать обрабатывать пакеты пока в очереди не останется больше пакетов. Max. Latency Максимальное время, в течении которого пакет будет оставаться в очереди Qo. S. Пакет в данной очереди не может задерживаться дольше указанного времени. Таймер отключен, если значение установлено в 0. Каждая единица данного таймера эквивалентна 16 миллисекундам.

Группы могут объединять только порты с одинаковой скоростью и одинаковой средой передачи Для настройки транка достаточно настроить «связывающий порт» Для STP транк – это один логический канал

Группы могут объединять только порты с одинаковой скоростью и одинаковой средой передачи Для настройки транка достаточно настроить «связывающий порт» Для STP транк – это один логический канал

Контроль полосы пропускания На каждом порту Ethernet можно настроить ограничение скорости на входящий/исходящий трафик. ETTH U/D=1/50 U/D=1/10 U/D=5/100 Пример: Порт 1: Upstream = 1 Мбит/с, Downstream = 1 Мбит/с Порт 2: Upstream = 1 Мбит/с, Downstream = 10 Мбит/с Порт 3: Upstream = 1 Мбит/с, Downstream = 50 Мбит/с Порт 4: Upstream = 5 Мбит/с, Downstream = 100 Мбит/с

Контроль полосы пропускания На каждом порту Ethernet можно настроить ограничение скорости на входящий/исходящий трафик. ETTH U/D=1/50 U/D=1/10 U/D=5/100 Пример: Порт 1: Upstream = 1 Мбит/с, Downstream = 1 Мбит/с Порт 2: Upstream = 1 Мбит/с, Downstream = 10 Мбит/с Порт 3: Upstream = 1 Мбит/с, Downstream = 50 Мбит/с Порт 4: Upstream = 5 Мбит/с, Downstream = 100 Мбит/с

Определение протокола IEEE 802. 1 x Протокол определяет доступ на основе модели Клиент/Сервер и протокол аутентификации, который не позволяет неавторизованным устройствам подключаться к локальной сети через порты коммутатора. Сервер аутентификации (RADIUS) проверяет права доступа каждого клиента, подключаемого к порту коммутатора прежде, чем разрешить доступ к любому из сервисов, предоставляемых коммутатором или локальной сетью. Сервер аутентификации RADIUS Коммутатор ……. . Клиент

Определение протокола IEEE 802. 1 x Протокол определяет доступ на основе модели Клиент/Сервер и протокол аутентификации, который не позволяет неавторизованным устройствам подключаться к локальной сети через порты коммутатора. Сервер аутентификации (RADIUS) проверяет права доступа каждого клиента, подключаемого к порту коммутатора прежде, чем разрешить доступ к любому из сервисов, предоставляемых коммутатором или локальной сетью. Сервер аутентификации RADIUS Коммутатор ……. . Клиент

Роли устройств в протоколе 802. 1 x Клиент Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Клиент: Это рабочая станция, которая запрашивает доступ к локальной сети и сервисам коммутатора и отвечает на запросы от коммутатора. На рабочей станции должно быть установлено клиентское ПО для 802. 1 x, например то, которое встроено в ОС Microsoft Windows XP

Роли устройств в протоколе 802. 1 x Клиент Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Клиент: Это рабочая станция, которая запрашивает доступ к локальной сети и сервисам коммутатора и отвечает на запросы от коммутатора. На рабочей станции должно быть установлено клиентское ПО для 802. 1 x, например то, которое встроено в ОС Microsoft Windows XP

Роли устройств в протоколе 802. 1 x Сервер аутентификации Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Сервер аутентификации: Сервер аутентификации проверяет подлинность клиента и информирует коммутатор предоставлять или нет клиенту доступ к локальной сетиa. . RADIUS работает в модели клиент/сервер, в которой информация об аутентификации передается между сервером и клиентами RADIUS. * Remote Authentication Dial-In User Service (RADIUS)

Роли устройств в протоколе 802. 1 x Сервер аутентификации Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Сервер аутентификации: Сервер аутентификации проверяет подлинность клиента и информирует коммутатор предоставлять или нет клиенту доступ к локальной сетиa. . RADIUS работает в модели клиент/сервер, в которой информация об аутентификации передается между сервером и клиентами RADIUS. * Remote Authentication Dial-In User Service (RADIUS)

Роли устройств в протоколе 802. 1 x Authenticator Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Authenticator: Authenticator работает как посредник между Клиентом и Сервером аутентификации, получая запрос на проверку подлинности от Клиента, проверяет данную информацию при помощи Сервера аутентификации, и пересылает ответ Клиенту.

Роли устройств в протоколе 802. 1 x Authenticator Коммутатор Рабочая станция (Клиент) (Authenticator) Сервер RADIUS (Сервер аутентификации) Authenticator: Authenticator работает как посредник между Клиентом и Сервером аутентификации, получая запрос на проверку подлинности от Клиента, проверяет данную информацию при помощи Сервера аутентификации, и пересылает ответ Клиенту.

Процесс аутентификации в 802. 1 X Рабочая станция (Клиент) Сервер RADIUS (Сервер аутентификации) Коммутатор (Аутентификатор) EAPOL-Start EAP-Request/Identity EAP-Response/Identity RADIUS Access-Request EAP-Request/OTP RADIUS Access-Challenge EAP-Response/OTP RADIUS Access-Request EAP-Success RADIUS Access-Accept Порт авторизован EAPOL-Logoff RADIUS Account-Stop RADIUS Ack Порт не авторизован * OTP (One-Time-Password)

Процесс аутентификации в 802. 1 X Рабочая станция (Клиент) Сервер RADIUS (Сервер аутентификации) Коммутатор (Аутентификатор) EAPOL-Start EAP-Request/Identity EAP-Response/Identity RADIUS Access-Request EAP-Request/OTP RADIUS Access-Challenge EAP-Response/OTP RADIUS Access-Request EAP-Success RADIUS Access-Accept Порт авторизован EAPOL-Logoff RADIUS Account-Stop RADIUS Ack Порт не авторизован * OTP (One-Time-Password)

Сравнение 802. 1 x на основе портов и на основе MAC-адресов 802. 1 x на основе портов После того, как порт был авторизован, любой пользователь, подключенный к порту может получить доступ к локальной сети. 802. 1 x на основе MAC-адресов Не только проверяет имя пользователя/пароль, но и проверяет максимальное кол-во MAC-адресов, доступных для работы. Если предел достигнут, то блокирует новый MAC-адрес.

Сравнение 802. 1 x на основе портов и на основе MAC-адресов 802. 1 x на основе портов После того, как порт был авторизован, любой пользователь, подключенный к порту может получить доступ к локальной сети. 802. 1 x на основе MAC-адресов Не только проверяет имя пользователя/пароль, но и проверяет максимальное кол-во MAC-адресов, доступных для работы. Если предел достигнут, то блокирует новый MAC-адрес.

Сегментация трафика служит для разграничения доменов на уровне 2. Данная функция позволяет настраивать порты таким образом, чтобы они были изолированы друг от друга, но в то же время имели доступ к разделяемым портам, используемым для подключения сервером и магистрали сети провайдера. Данная функция может быть использована при построении сетей провайдеров.

Сегментация трафика служит для разграничения доменов на уровне 2. Данная функция позволяет настраивать порты таким образом, чтобы они были изолированы друг от друга, но в то же время имели доступ к разделяемым портам, используемым для подключения сервером и магистрали сети провайдера. Данная функция может быть использована при построении сетей провайдеров.

Access Control Profile ACP обеспечивает ограничение прохождения трафика через коммутатор. Для включения функции ACP пользователь должен сначала создать маску для определения того, какое поле пакета содержит признак, используемый для фильтрации и затем применить правило фильтрации, сопоставленное с маской. Поддержка до 10 профилей и до 50 правил. (Des-3226 S, Des-3326 S)

Access Control Profile ACP обеспечивает ограничение прохождения трафика через коммутатор. Для включения функции ACP пользователь должен сначала создать маску для определения того, какое поле пакета содержит признак, используемый для фильтрации и затем применить правило фильтрации, сопоставленное с маской. Поддержка до 10 профилей и до 50 правил. (Des-3226 S, Des-3326 S)

Типа профилей доступа Ethernet: IP: Profile ID ID профиля VLAN MAC-адрес источника Маска IP-адреса источника MAC-адрес назначения Маска IP-адреса получателя 802. 1 p DSCP Тип Ethernet Протоколы (ICMP, IGMP, TCP, UDP) разрешить или запретить Порты TCP/UDP разрешить или запретить

Типа профилей доступа Ethernet: IP: Profile ID ID профиля VLAN MAC-адрес источника Маска IP-адреса источника MAC-адрес назначения Маска IP-адреса получателя 802. 1 p DSCP Тип Ethernet Протоколы (ICMP, IGMP, TCP, UDP) разрешить или запретить Порты TCP/UDP разрешить или запретить

Коммутатор уровня 2 Ethernet ACL – Пример Сценарий: Разрешить некоторым пользователям доступ в Интернет, основываясь на MAC-адресах Интенет-шлюз Internet DES-3226 S Интернет-шлюз: IP=10. 254. 251/8 00 -50 -BA-00 -00 -19 PC 1: Разрешен доступ в Интернет IP 10. 1. 1. 1/8, 0050 ba 6 b 18 c 8 gw=10. 254. 251 PC-1 Другие компьютеры Остальные компьютеры (Запрещен доступ в Интернет) IP: 10. x. x. x/8

Коммутатор уровня 2 Ethernet ACL – Пример Сценарий: Разрешить некоторым пользователям доступ в Интернет, основываясь на MAC-адресах Интенет-шлюз Internet DES-3226 S Интернет-шлюз: IP=10. 254. 251/8 00 -50 -BA-00 -00 -19 PC 1: Разрешен доступ в Интернет IP 10. 1. 1. 1/8, 0050 ba 6 b 18 c 8 gw=10. 254. 251 PC-1 Другие компьютеры Остальные компьютеры (Запрещен доступ в Интернет) IP: 10. x. x. x/8

Коммутатор уровня 2 Ethernet ACL – Пример Правила: Если MAC-адрес назначения = шлюза и MAC-адрес источника = разрешенный компьютер, то разрешить (можно ввести несколько таких правил для других компьютеров, которым разрешен доступ) Если MAC-адрес назначения = шлюза, то запретить Иначе (разрешить все остальное по умолчанию) # MAC 0050 ba 6 b 18 c 8 может получать доступ в Интернет и к другим компьютерам. # Компьютеры с другими MAC-адресами не могут получить доступ к Интернет, но могут получить доступ друг к другу create access_profile ethernet source_mac FF-FF-FF-FF destination_mac FF-FF-FF-FF permit profile_id 10 config access_profile_id 10 add access_id 11 ethernet source_mac 00 -50 -ba-6 b-18 -c 8 destination_mac 00 -50 -ba-00 -00 -19 # add other permitted MAC rule here. create access_profile ethernet destination_mac FF-FF-FF-FF deny profile_id 20 config access_profile_id 20 add access_id 21 ethernet destination_mac 00 -50 -ba-00 -00 -19 Тест: PC 1 может обмениваться пакетами icmp с Интернет. (Разрешенный MAC-адрес имеет доступ в Интернет) PC 2 не может обмениваться пакетами icmp с Интернет. (Другие компьютеры не имеет доступ в Интернет) PC 1 и PC 2 могут обмениваться пакетами icmp друг с другом. (Intranet OK)

Коммутатор уровня 2 Ethernet ACL – Пример Правила: Если MAC-адрес назначения = шлюза и MAC-адрес источника = разрешенный компьютер, то разрешить (можно ввести несколько таких правил для других компьютеров, которым разрешен доступ) Если MAC-адрес назначения = шлюза, то запретить Иначе (разрешить все остальное по умолчанию) # MAC 0050 ba 6 b 18 c 8 может получать доступ в Интернет и к другим компьютерам. # Компьютеры с другими MAC-адресами не могут получить доступ к Интернет, но могут получить доступ друг к другу create access_profile ethernet source_mac FF-FF-FF-FF destination_mac FF-FF-FF-FF permit profile_id 10 config access_profile_id 10 add access_id 11 ethernet source_mac 00 -50 -ba-6 b-18 -c 8 destination_mac 00 -50 -ba-00 -00 -19 # add other permitted MAC rule here. create access_profile ethernet destination_mac FF-FF-FF-FF deny profile_id 20 config access_profile_id 20 add access_id 21 ethernet destination_mac 00 -50 -ba-00 -00 -19 Тест: PC 1 может обмениваться пакетами icmp с Интернет. (Разрешенный MAC-адрес имеет доступ в Интернет) PC 2 не может обмениваться пакетами icmp с Интернет. (Другие компьютеры не имеет доступ в Интернет) PC 1 и PC 2 могут обмениваться пакетами icmp друг с другом. (Intranet OK)

Коммутатор уровня 2 IP ACL – Пример Сценарий: Разрешить некоторым пользователям доступ в Интернет, основываясь на IP-адресах Internet Интенет-шлюз IP: 192. 168. 1. 254/32 Des-3226 S Доступ в Интернет разрешен: 192. 168. 1. 1 ~ 192. 168. 1. 63 Остальным компьютерам разрешен доступ только в локальную сеть Другие компьютеры. 1 ~. 63 Сеть: 192. 168. 1. x

Коммутатор уровня 2 IP ACL – Пример Сценарий: Разрешить некоторым пользователям доступ в Интернет, основываясь на IP-адресах Internet Интенет-шлюз IP: 192. 168. 1. 254/32 Des-3226 S Доступ в Интернет разрешен: 192. 168. 1. 1 ~ 192. 168. 1. 63 Остальным компьютерам разрешен доступ только в локальную сеть Другие компьютеры. 1 ~. 63 Сеть: 192. 168. 1. x

Коммутатор уровня 2 IP ACL – Пример Rules: 1. Если Dest. IP=192. 168. 1. 254/32 и Src. IP=192. 168. 1. 1/26, то доступ разрешен 2. Если Dest. IP=192. 168. 1. 254/32 и Src. IP=192. 168. 1. 1/24, то доступ запрещен 3. Иначе, по умолчанию разрешить доступ для всего остального # разрешить доступ с адресов. 1 ~. 63 на шлюз. 254 create access_profile ip destination_ip_mask 255 source_ip_mask 255. 192 permit profile_id 10 config access_profile_id 10 add access_id 11 ip destination_ip 192. 168. 1. 254 source_ip 192. 168. 1. 1 # запретить доступ с адресов. 1~. 253 на шлюз. 254 create access_profile ip destination_ip_mask 255 source_ip_mask 255. 0 deny profile_id 20 config access_profile_id 20 add access_id 21 ip destination_ip 192. 168. 1. 254 soruce_ip 192. 168. 1. 1 # Иначе, по умолчанию разрешить доступ Тест: 1. 192. 168. 1. 1 ~ 192. 168. 1. 63 имеют доступ в Интернет (через. 254) и имеют доступ друг к другу. 64 ~. 253 PC 2. . 64 ~. 253 PC имеют доступ ко всем компьютерам. 1~. 253 PC, но не имеют доступ к шлюзу. 254

Коммутатор уровня 2 IP ACL – Пример Rules: 1. Если Dest. IP=192. 168. 1. 254/32 и Src. IP=192. 168. 1. 1/26, то доступ разрешен 2. Если Dest. IP=192. 168. 1. 254/32 и Src. IP=192. 168. 1. 1/24, то доступ запрещен 3. Иначе, по умолчанию разрешить доступ для всего остального # разрешить доступ с адресов. 1 ~. 63 на шлюз. 254 create access_profile ip destination_ip_mask 255 source_ip_mask 255. 192 permit profile_id 10 config access_profile_id 10 add access_id 11 ip destination_ip 192. 168. 1. 254 source_ip 192. 168. 1. 1 # запретить доступ с адресов. 1~. 253 на шлюз. 254 create access_profile ip destination_ip_mask 255 source_ip_mask 255. 0 deny profile_id 20 config access_profile_id 20 add access_id 21 ip destination_ip 192. 168. 1. 254 soruce_ip 192. 168. 1. 1 # Иначе, по умолчанию разрешить доступ Тест: 1. 192. 168. 1. 1 ~ 192. 168. 1. 63 имеют доступ в Интернет (через. 254) и имеют доступ друг к другу. 64 ~. 253 PC 2. . 64 ~. 253 PC имеют доступ ко всем компьютерам. 1~. 253 PC, но не имеют доступ к шлюзу. 254

Функция Port Security (Des-3226) На каждом порту Ethernet можно контролировать максимальное кол-во MAC-адресов, которое может быть изучено. Это полезно в решениях ETTH для контроля за тем, сколько пользователей могут одновременно подключаться к Интернет. ETTH Internet Max. User = 1 Max. user = 8 Пример: Порт 1: Максимальное кол-во адресов = 1 Порт 2: Максимальное кол-во адресов = 1 Порт 3: Максимальное кол-во адресов = 1 Порт 4: Максимальное кол-во адресов = 8 И т. д.

Функция Port Security (Des-3226) На каждом порту Ethernet можно контролировать максимальное кол-во MAC-адресов, которое может быть изучено. Это полезно в решениях ETTH для контроля за тем, сколько пользователей могут одновременно подключаться к Интернет. ETTH Internet Max. User = 1 Max. user = 8 Пример: Порт 1: Максимальное кол-во адресов = 1 Порт 2: Максимальное кол-во адресов = 1 Порт 3: Максимальное кол-во адресов = 1 Порт 4: Максимальное кол-во адресов = 8 И т. д.

Port Security (DES-3226 S) 1. Максимальное кол-во изученных адресов: 0 – 8 2. Если выставлен 0: отключить обучение на данном порту.

Port Security (DES-3226 S) 1. Максимальное кол-во изученных адресов: 0 – 8 2. Если выставлен 0: отключить обучение на данном порту.

Защита от несанкционированного доступа Задача: MAC-адреса, не внесенные в список на порту не могут получить доступа к сети Магистраль сети Mac 1 Mac 2 Mac 3 Mac 4 Mac 5 Mac 6 Mac 7 Mac 8 Mac 9 mac 10 Сервера Включить блокировку автообучения на каждом порту (DES-3226 S) Ввести список разрешенных MAC-адресов в статическую таблицу MAC-адресов. Максимальное кол-во записей для DES-3226 S= 128. Данное значение может варьироваться в зависимости от модели коммутатора.

Защита от несанкционированного доступа Задача: MAC-адреса, не внесенные в список на порту не могут получить доступа к сети Магистраль сети Mac 1 Mac 2 Mac 3 Mac 4 Mac 5 Mac 6 Mac 7 Mac 8 Mac 9 mac 10 Сервера Включить блокировку автообучения на каждом порту (DES-3226 S) Ввести список разрешенных MAC-адресов в статическую таблицу MAC-адресов. Максимальное кол-во записей для DES-3226 S= 128. Данное значение может варьироваться в зависимости от модели коммутатора.

SNMPv 1 и SNMP v 3 Что означает 1. 3. 6. 1. 2. 1. 1. 1 D-View 1. 3. 6. 1. 2. 1. 1. 1 = “Des 3226” IP=10. 1. 1. 2/8 Для чтения = public Для чтения/записи = private IP=10. 1. 1. 1/8 SNMP community String Для чтения = public Для чтения/записи = private Проблемы протокола SNMP версии 1 Обеспечение безопасности только на основе параметра Community String. Параметр передается в текстовом незашифрованном виде. Содержание пакетов SNMP также в виде plain-text. Если параметр Community String корректен, все дерево MIB может быть просмотрено или изменено. Решение: SNMP v 3

SNMPv 1 и SNMP v 3 Что означает 1. 3. 6. 1. 2. 1. 1. 1 D-View 1. 3. 6. 1. 2. 1. 1. 1 = “Des 3226” IP=10. 1. 1. 2/8 Для чтения = public Для чтения/записи = private IP=10. 1. 1. 1/8 SNMP community String Для чтения = public Для чтения/записи = private Проблемы протокола SNMP версии 1 Обеспечение безопасности только на основе параметра Community String. Параметр передается в текстовом незашифрованном виде. Содержание пакетов SNMP также в виде plain-text. Если параметр Community String корректен, все дерево MIB может быть просмотрено или изменено. Решение: SNMP v 3

Новые возможности в SNMPv 3 Обеспечение функций безопасности Шифрация/Дешифрация пакетов Возможность настройки уровня привилегий пользователя SNMP v 3 включает следующие 4 модели: MPD(RFC 2572) TARGET(RFC 2573) USM(RFC 2574): User-based Security Model VACM(RFC 2575): View-based Access Control Model D-View 5. 1 поддерживает SNMPv 1 и SNMP V 3. Управляемые устройства D-Link также поддерживают SNMP v 1 & V 3.

Новые возможности в SNMPv 3 Обеспечение функций безопасности Шифрация/Дешифрация пакетов Возможность настройки уровня привилегий пользователя SNMP v 3 включает следующие 4 модели: MPD(RFC 2572) TARGET(RFC 2573) USM(RFC 2574): User-based Security Model VACM(RFC 2575): View-based Access Control Model D-View 5. 1 поддерживает SNMPv 1 и SNMP V 3. Управляемые устройства D-Link также поддерживают SNMP v 1 & V 3.

IGMP Snooping IGMP Snooping является функцией L 2. IGMP snooping позволяет коммутатору отслеживать группы многоадресных рассылок основанных на сообщениях IGMP, проходящих через коммутатор и пересылать многоадресный трафик только на порты, которые его запрашивали.

IGMP Snooping IGMP Snooping является функцией L 2. IGMP snooping позволяет коммутатору отслеживать группы многоадресных рассылок основанных на сообщениях IGMP, проходящих через коммутатор и пересылать многоадресный трафик только на порты, которые его запрашивали.

Для чего нужен IGMP Snooping Сервер мультимедиа Многоадресная рассылка Передача трафика на все порты Групповой трафик X X PC PC V Члены группы многоадресной рассылки X X V

Для чего нужен IGMP Snooping Сервер мультимедиа Многоадресная рассылка Передача трафика на все порты Групповой трафик X X PC PC V Члены группы многоадресной рассылки X X V

Общие функции коммутаторов 2 -го уровня D-Link Общие функции коммутаторов 3 -го уровня D-Link

Общие функции коммутаторов 2 -го уровня D-Link Общие функции коммутаторов 3 -го уровня D-Link

Почему коммутатор L 3? Solution Problem Solution L-2 LAN Перегруз Switching Router перегруз L-3 Switching

Почему коммутатор L 3? Solution Problem Solution L-2 LAN Перегруз Switching Router перегруз L-3 Switching

Маршрутизатор Коммутатор 3 уровня Роутер позволяет ограничить распространение широковещательных пакетов внутри одной подсети. Недостатки: -- CPU-маршрутизация медленно -- Один линк 10 или 100 Мбит/с, разделенный между подсетями. Ограничение распространения широковещательных пакетов в одной подсети. Аппаратная маршрутизация со скоростью подключения Больше одновременных подключений практически нет ограничений на полосу пропускания.

Маршрутизатор Коммутатор 3 уровня Роутер позволяет ограничить распространение широковещательных пакетов внутри одной подсети. Недостатки: -- CPU-маршрутизация медленно -- Один линк 10 или 100 Мбит/с, разделенный между подсетями. Ограничение распространения широковещательных пакетов в одной подсети. Аппаратная маршрутизация со скоростью подключения Больше одновременных подключений практически нет ограничений на полосу пропускания.

Маршрутизатор Коммутатор 3 уровня Расчет маршрута и обработка пакетов полностью осуществляется на уровне 3. После принятия решения о маршрутизации пакеты передаются аппаратным интерфейсам уровня 2. Выбор пути происходит на уровне 3, а обработка пакетов осуществляется с помощью коммутатора на уровне 2.

Маршрутизатор Коммутатор 3 уровня Расчет маршрута и обработка пакетов полностью осуществляется на уровне 3. После принятия решения о маршрутизации пакеты передаются аппаратным интерфейсам уровня 2. Выбор пути происходит на уровне 3, а обработка пакетов осуществляется с помощью коммутатора на уровне 2.

Общие функции коммутаторов 3 -го уровня Бесклассовая маршрутизация - CIDR Подсети IP RIPv 1/RIPv 2 OSPF v 2 IGMP v 2 DVMRP v 3 PIM Dense Mode (PIM-DM) PIM Spare Mode (PIM-SM) Пересылка пакетов DHCP/BOOTP

Общие функции коммутаторов 3 -го уровня Бесклассовая маршрутизация - CIDR Подсети IP RIPv 1/RIPv 2 OSPF v 2 IGMP v 2 DVMRP v 3 PIM Dense Mode (PIM-DM) PIM Spare Mode (PIM-SM) Пересылка пакетов DHCP/BOOTP

DES-3326 - Основные настройки PC 1 192. 168. 0. 100 255. 0 Шлюз: 192. 168. 0. 254 3 IP сети: 192. 168. 0. 0/24 (ports 1 -8) 192. 168. 1. 0/24 (ports 9 -16) 192. 168. 2. 0/24 (ports 17 -24) Тестирование: Прохождение PING Проверка таблицы маршрутизации VID=1 (Default_vlan) 192. 168. 0. 254 DES-3326 192. 168. 1. 254 VID=2 Switch DES-3624 192. 168. 1. 100 255. 0 Шлюз: 192. 168. 1. 254 192. 168. 2. 254 VID=3 PC 3 192. 168. 2. 100 255. 0 Шлюз: 192. 168. 2. 254

DES-3326 - Основные настройки PC 1 192. 168. 0. 100 255. 0 Шлюз: 192. 168. 0. 254 3 IP сети: 192. 168. 0. 0/24 (ports 1 -8) 192. 168. 1. 0/24 (ports 9 -16) 192. 168. 2. 0/24 (ports 17 -24) Тестирование: Прохождение PING Проверка таблицы маршрутизации VID=1 (Default_vlan) 192. 168. 0. 254 DES-3326 192. 168. 1. 254 VID=2 Switch DES-3624 192. 168. 1. 100 255. 0 Шлюз: 192. 168. 1. 254 192. 168. 2. 254 VID=3 PC 3 192. 168. 2. 100 255. 0 Шлюз: 192. 168. 2. 254

Шаги по настройке DES-3326 1. Выбрать режим работы: Коммутация на 3 уровне 2. Сконфигурировать 802. 1 Q VLAN группы 3. Сконфигурировать PVID 4. Сконфигурировать IP-интерфейсы для каждой группы VLAN 5. Провести тест PING 6. Проверить таблицу маршрутизации

Шаги по настройке DES-3326 1. Выбрать режим работы: Коммутация на 3 уровне 2. Сконфигурировать 802. 1 Q VLAN группы 3. Сконфигурировать PVID 4. Сконфигурировать IP-интерфейсы для каждой группы VLAN 5. Провести тест PING 6. Проверить таблицу маршрутизации

Типичные компоненты таблицы маршрутизации: n Адрес сети назначения: Часть IP адреса, описывающая сеть назначения n Маска подсети: используется для определения типа сети n IP адрес следующего скачка – интерфейс, на который направляются IP пакеты или интерфейс маршрутизатора

Типичные компоненты таблицы маршрутизации: n Адрес сети назначения: Часть IP адреса, описывающая сеть назначения n Маска подсети: используется для определения типа сети n IP адрес следующего скачка – интерфейс, на который направляются IP пакеты или интерфейс маршрутизатора

Статическая и динамическая маршрутизация § § § Статическая таблица маршрутизации вводится вручную Преимущества статической маршрутизации § Простота использования § Надежность § Эффективность Недостатки статической маршрутизации § Нет масштабируемости § Нет адаптации при нарушениях связей Динамическая таблица маршрутизации автоматически создается и обновляется посредством протоколов маршрутизации. Бывает двух типов: Протоколы вектора расстояния: RIP: (Routing Information Protocol) v 1 или v 2 Протоколы состояния канала: OSPF (Open Shortest Path First)

Статическая и динамическая маршрутизация § § § Статическая таблица маршрутизации вводится вручную Преимущества статической маршрутизации § Простота использования § Надежность § Эффективность Недостатки статической маршрутизации § Нет масштабируемости § Нет адаптации при нарушениях связей Динамическая таблица маршрутизации автоматически создается и обновляется посредством протоколов маршрутизации. Бывает двух типов: Протоколы вектора расстояния: RIP: (Routing Information Protocol) v 1 или v 2 Протоколы состояния канала: OSPF (Open Shortest Path First)

PIM (Protocol Independent Multicast) PIM состоит из двух протоколов: PIM – Dense Mode (PIM-DM), и PIM – Sparse Mode (PIM-SM) PIM-DM подобен DVMRP при формировании дерева доставки PIM-DM также пересылает многоадресные пакеты на все нисходящие интерфейсы пока не получит «усекающего» сообщения. PIM-DM использует восстанавливающие сообщения для «усеченных» прежде ветвей доставки, также как и DVMRP.

PIM (Protocol Independent Multicast) PIM состоит из двух протоколов: PIM – Dense Mode (PIM-DM), и PIM – Sparse Mode (PIM-SM) PIM-DM подобен DVMRP при формировании дерева доставки PIM-DM также пересылает многоадресные пакеты на все нисходящие интерфейсы пока не получит «усекающего» сообщения. PIM-DM использует восстанавливающие сообщения для «усеченных» прежде ветвей доставки, также как и DVMRP.

Пример PIM-DM Мультимедиа сервер V 11 V 12 DES-3326 S-A DES-3326 S-B V 13 V 12 Клиент IP: 192. 168. 13. 1/24 Клиент может присоединиться к группе IGMP и получить доступ к мультимедиа серверу. Если клиент не присоединится к группе, он не сможет получать многоадресные пакеты от сервера.

Пример PIM-DM Мультимедиа сервер V 11 V 12 DES-3326 S-A DES-3326 S-B V 13 V 12 Клиент IP: 192. 168. 13. 1/24 Клиент может присоединиться к группе IGMP и получить доступ к мультимедиа серверу. Если клиент не присоединится к группе, он не сможет получать многоадресные пакеты от сервера.

Как выбрать коммутатор при существующеи разнообразии? Функциональность современных моделей очень разная. Можно приобрести как простейший неуправляемый свитч, так и многофункциональный управляемый коммутатор, немногим отличающийся от полноценного роутера. В качестве примера последнего можно привести Mikrotik CRS125-24G-1S-2HND-IN из новой линейки Cloud Router Switch. Соответственно, и цена таких моделей будет гораздо выше.

Как выбрать коммутатор при существующеи разнообразии? Функциональность современных моделей очень разная. Можно приобрести как простейший неуправляемый свитч, так и многофункциональный управляемый коммутатор, немногим отличающийся от полноценного роутера. В качестве примера последнего можно привести Mikrotik CRS125-24G-1S-2HND-IN из новой линейки Cloud Router Switch. Соответственно, и цена таких моделей будет гораздо выше.

Поэтому при выборе коммутатора прежде всего нужно определиться, какие из функций и параметров современных свитчей вам необходимы, а за какие не стоит переплачивать. Но сначала - немного теории.

Однако если раньше управляемые коммутаторы отличались от неуправляемых, в том числе, более широким набором функций, то сейчас разница может быть только в возможности или невозможности удаленного управления устройством. В остальном - даже в самые простые модели производители добавляют дополнительный функционал, частенько повышая при этом их стоимость.

Поэтому на данный момент более информативна классификация коммутаторов по уровням.

Для того, чтобы выбрать коммутатор, оптимально подходящий под наши нужды, нужно знать его уровень. Этот параметр определяется на основании того, какую сетевую модель OSI (передачи данных) использует устройство.

Как выбрать коммутатор по параметрам и функциям? Рассмотрим, что подразумевается под некоторыми из часто встречающихся обозначений в характеристиках. К базовым параметрам относятся:

Количество портов . Их число варьируется от 5 до 48. При выборе коммутатора лучше предусмотреть запас для дальнейшего расширения сети.

Базовая скорость передачи данных . Чаще всего мы видим обозначение 10/100/1000 Мбит/сек - скорости, которые поддерживает каждый порт устройства. Т. е. выбранный коммутатор может работать со скоростью 10 Мбит/сек, 100 Мбит/сек или 1000 Мбит/сек. Достаточно много моделей, которые оснащены и гигабитными, и портами 10/100 Мб/сек. Большинство современных коммутаторов работают по стандарту IEEE 802.3 Nway, автоматически определяя скорость портов.

Пропускная способность и внутренняя пропускная способность.

Первая величина, называемая еще коммутационной матрицей - это максимальный объем трафика, который может быть пропущен через коммутатор в единицу времени. Вычисляется очень просто: кол-во портов х скорость порта х 2 (дуплекс). К примеру, 8-портовый гигабитный коммутатор имеет пропускную способность в 16 Гбит/сек.

Внутренняя пропускная способность обычно обозначается производителем и нужна только для сравнения с предыдущей величиной. Если заявленная внутренняя пропускная способность меньше максимальной - устройство будет плохо справляться с большими нагрузками, тормозить и зависать.

Автоматическое определение MDI/MDI-X . Это автоопределение и поддержка обоих стандартов, по которым была обжата витая пара, без необходимости ручного контроля соединений.

Слоты расширения . Возможность подключения дополнительных интерфейсов, например, оптических.

Размер таблицы MAC-адресов . Для выбора коммутатора важно заранее просчитать необходимый вам размер таблицы, желательно с учетом будущего расширения сети. Если записей в таблице не будет хватать, коммутатор будет записывать новые поверх старых, и это будет тормозить передачу данных.

Форм-фактор . Коммутаторы выпускаются в двух разновидностях корпуса: настольный/настенный вариант размещения и для стойки. В последнем случае принят стандартный размер устройства -19-дюймов. Специальные ушки для крепления в стойку могут быть съемными.

Управление потоком (Flow Control , протокол IEEE 802.3x). Предусматривает согласование приема-отправки данных между отправляющим устройством и коммутатором при высоких нагрузках, во избежание потерь пакетов. Функция поддерживается почти каждым свитчом.

Jumbo Frame

- увеличенные пакеты.

Применяется для скоростей от 1 гбит/сек и выше, позволяет ускорить передачу данных за счет уменьшения количества пакетов и времени на их обработку. Функция есть почти в каждом коммутаторе.

Режимы Full-duplex и Half-duplex

. Практически все современные свитчи поддерживают автосогласование между полудуплексом и полным дуплексом (передача данных только в одну сторону, передача данных в обе стороны одновременно) во избежание проблем в сети.

Приоритезация трафика (стандарт IEEE 802.1p)

- устройство умеет определять более важные пакеты (например, VoIP) и отправлять их в первую очередь. Выбирая коммутатор для сети, где весомую часть трафика будет составлять аудио или видео, стоит обратить внимание на эту функцию

Поддержка VLAN

(стандарт IEEE 802.1q

).

VLAN - удобное средство для разграничения отдельных участков: внутренней сети предприятия и сети общего пользования для клиентов, различных отделов и т.п.

Для обеспечения безопасности внутри сети, контроля или проверки производительности сетевого оборудования, может использоваться зеркалирование (дублирование трафика). К примеру, вся поступающая информация отправляется на один порт для проверки или записи определенным ПО.

Перенаправление портов . Эта функция вам может понадобиться для развертывания сервера с доступом в интернет, или для онлайн-игр.

Защита от "петель" - функции STP и LBD . Особенно важны при выборе неуправляемых коммутаторов. В них обнаружить образовавшуюся петлю - закольцованный участок сети, причину многих глюков и зависаний - практически невозможно. LoopBack Detection автоматически блокирует порт, на котором произошло образование петли. Протокол STP (IEEE 802.1d) и его более совершенные потомки - IEEE 802.1w, IEEE 802.1s - действуют немного иначе, оптимизируя сеть под древовидную структуру. Изначально в структуре предусмотрены запасные, закольцованные ветви. По умолчанию они отключены, и коммутатор запускает их только тогда, когда происходит разрыв связи на какой-то основной линии.

Агрегирование каналов (IEEE 802.3ad) . Повышает пропускную способность канала, объединяя несколько физических портов в один логический. Максимальная пропускная способность по стандарту - 8 Гбит/сек.

Стекирование . Каждый производитель использует свои собственные разработки стекирования, но в общем эта функция обозначает виртуальное объединение нескольких коммутаторов в одно логическое устройство. Цель стекирования - получить большее количество портов, чем это возможно при использовании физического свитча.

Многие коммутаторы определяют неисправность кабельного соединения, обычно при включении устройства, а также вид неисправности - обрыв жилы, короткое замыкание и т.п. Например, в D-Link предусмотрены специальные индикаторы на корпусе:

Защита от вирусного трафика (Safeguard Engine) . Методика позволяет повысить стабильность работы и защитить центральный процессор от перегрузок "мусорным" трафиком вирусных программ.

Энергосбережение. Как выбрать коммутатор, который будет экономить вам электроэнергию? Обращайте внимани е на наличие функций энергосбережения. Некоторые производители, например D-Link, выпускают коммутаторы с регулировкой потребления электроэнергии. Например, умный свитч мониторит подключенные к нему устройства, и если в данный момент какое-то из них не работает, соответствующий порт переводится в "спящий режим".

Power over Ethernet (PoE, стандарт IEEE 802.af) . Коммутатор с использованием этой технологии может питать подключенные к нему устройства по витой паре.

Встроенная грозозащита . Очень нужная функция, однако надо помнить, что такие коммутаторы должны быть заземлены, иначе защита не будет действовать.

Сетевой коммутатор(свитч) (network switch , switching hub, bridging hub) - устройство, предназначенное для соединения нескольких узлов компьютерной сети в пределах одного или нескольких сегментов сети. В отличие от концентратора, который распространяет трафик от одного подключенного устройства ко всем остальным, коммутатор передаёт данные только непосредственно получателю, исключение составляет широковещательный трафик (на MAC -адрес -адрес FF:FF:FF:FF:FF:FF) всем узлам сети. Это повышает производительность и безопасность сети, избавляя остальные сегменты сети от необходимости (и возможности) обрабатывать данные, которые им не предназначались.

Принцип работы коммутатора. Коммутатор хранит в памяти таблицу коммутации (хранящуюся в ассоциативной памяти), в которой указывается соответствие MAC-адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой-либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры (фреймы) и, определив MAC-адрес хоста-отправителя, заносит его в таблицу. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC-адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC-адрес хоста-получателя не ассоциирован с каким-либо портом коммутатора, то кадр будет отправлен на все порты. Со временем коммутатор строит полную таблицу для всех своих портов, и в результате трафик локализуется. Стоит отметить малую латентность (задержку) и высокую скорость пересылки на каждом порту интерфейса.

Коммутаторы бывают неуправляемые (unmanaged switch) и управляемые (managed switch).

Неуправляемые коммутаторы - это простые автономные устройства, которые управляют передачей данных самостоятельно и не имеющие инструментов ручного управления. Такие коммутаторы получили наибольшее распространение в "домашних" ЛВС и малых предприятиях, основным плюсом которых можно назвать низкую цену и автономную работу, без вмешательства человека. Минусами у неуправляемых коммутаторов является отсутствие инструментов управления и малая внутренняя производительность . Поэтому в больших сетях предприятий неуправляемые коммутаторы использовать не разумно, так как администрирование такой сети требует огромных человеческих усилий и накладывает ряд существенных ограничений.

Управляемые коммутаторы - это более продвинутые устройства, которые также работают в автоматическом режиме, но помимо этого имеют ручное управление. Ручное управление позволяет очень гибко настроить работу коммутатора и облегчить жизнь системного администратора. Основным минусом управляемых коммутаторов является цена, которая зависит от возможностей самого коммутатора и его производительности.

Абсолютно все коммутаторы можно разделить по уровням. Чем выше уровень, тем сложней устройство, а значит и дороже. Уровень коммутатора определяется слоем на котором он работает по сетевой модели OSI .

Коммутатор 2 уровня (Layer 2). Сюда относятся все устройства, которые работают на 2 уровне сетевой модели OSI - канальном уровне (Что такое Ethernet)). Умеют анализировать получаемые кадры и работать с MAC -адрес -адресами устройств отправителей и получателей кадра. Такие коммутаторы не понимают IP-адреса компьютеров, для них все устройства имеют названия в виде MAC-адресов. IEEE 802.1p или приоритизация (Priority tags). IEEE 802.1q или виртуальные сети (Настройка VLAN Debian D-Link). IEEE 802.1d Spanning Tree Protocol (STP).

Коммутатор 3 уровня (Layer 3) . Сюда относятся все устройства, которые работают на 3 уровне сетевой модели OSI - сетевом уровне. Умеет управлять сетевыми протоколами: IPv4, IPv6, IPX, IPSec - протокол защиты сетевого трафика на IP-уровне и т.д. Коммутаторы 3 уровня целесообразнее отнести уже не к разряду коммутаторов, а к разряду маршрутизаторов, так как эти устройства уже полноценно могут маршрутизировать, проходящий трафик, между разными сетями. Коммутаторы 3 уровня полностью поддерживают все функции и стандарты коммутаторов 2 уровня. С сетевыми устройствами могут работать по IP-адресам. Коммутатор 3 уровня поддерживает установку различных соединений: PPTP , Как работает PPPoE , vpn и т.д.

Коммутатор 4 уровня (Layer 4). Сюда относятся все устройства, которые работают на 4 уровне сетевой модели OSI - транспортном уровне. К таким устройствам относятся более продвинутые маршрутизаторы, которые умеют работать уже с приложениями. Коммутаторы 4 уровня используют информацию, которая содержится в заголовках пакетов и относится к уровню 3 и 4 стека протоколов, такую как IP-адреса источника и приемника, биты SYN/FIN, отмечающие начало и конец прикладных сеансов, а также номера портов TCP/UDP для идентификации принадлежности трафика к различным приложениям. На основании этой информации, коммутаторы уровня 4 могут принимать интеллектуальные решения о перенаправлении трафика того или иного сеанса.

Когда нужно выбирать неуправляемый коммутатор? Если вам необходимо:

Просто раздать интернет на несколько устройств (5-8 штук);

Объем трафика, который будут потреблять подключаемые девайсы - небольшой;

Вам не нужна возможность дополнительных ручных настроек, как-то: фильтрация трафика, ограничение скорости на отдельных портах и т.д.

Как выбрать коммутатор по параметрам и функциям? Рассмотрим, что подразумевается под некоторыми из часто встречающихся обозначений в характеристиках.

Базовые параметры:

Количество портов. Их число варьируется от 5 до 48. При выборе коммутатора лучше предусмотреть запас для дальнейшего расширения сети.

Базовая скорость передачи данных. Чаще всего мы видим обозначение 10/100/1000 Мбит/сек - скорости, которые поддерживает каждый порт устройства. Т. е. выбранный коммутатор может работать со скоростью 10 Мбит/сек, 100 Мбит/сек или 1000 Мбит/сек. Достаточно много моделей, которые оснащены и гигабитными, и портами 10/100 Мб/сек. Большинство современных коммутаторов работают по стандарту IEEE 802.3 Nway, автоматически определяя скорость портов.

Пропускная способность и внутренняя пропускная способность. Первая величина, называемая еще коммутационной матрицей - это максимальный объем трафика, который может быть пропущен через коммутатор в единицу времени. Вычисляется очень просто: кол-во портов х скорость порта х 2 (дуплекс). К примеру, 8-портовый гигабитный коммутатор имеет пропускную способность в 16 Гбит/сек. Внутренняя пропускная способность обычно обозначается производителем и нужна только для сравнения с предыдущей величиной. Если заявленная внутренняя пропускная способность меньше максимальной - устройство будет плохо справляться с большими нагрузками, тормозить и зависать .

Автоматическое определение MDI/MDI-X. Это автоопределение и поддержка обоих стандартов, по которым была обжата витая пара, без необходимости ручного контроля соединений. Настоятельно рекомендуется обжимать по стандарту MDI EIA/TIA-568B , тем более если планируется использование РоЕ.

Слоты расширения. Возможность подключения дополнительных интерфейсов, например, оптических SFP.

Размер таблицы MAC-адресов. Для выбора коммутатора важно заранее просчитать необходимый вам размер таблицы, желательно с учетом будущего расширения сети. Если записей в таблице не будет хватать, коммутатор будет записывать новые поверх старых, и это будет тормозить передачу данных. MAC -адрес -адрес состоит из 48 бит.

Форм-фактор. Коммутаторы выпускаются в двух разновидностях корпуса: настольный/настенный вариант размещения и для стойки. В последнем случае принят стандартный размер устройства -19-дюймов. Специальные ушки для крепления в стойку могут быть съемными.

Функции для работы с трафиком:

Зеркалирование трафика (port mirroring). Для обеспечения безопасности внутри сети, контроля или проверки производительности сетевого оборудования, может использоваться зеркалирование (дублирование трафика). К примеру, вся поступающая информация отправляется на один порт для проверки или записи определенным ПО. Теория и практика SPAN/RSPAN

Защита от "петель" (Loopback Detection) - функции Spanning Tree Protocol и LBD. Особенно важны при выборе неуправляемых коммутаторов. В них обнаружить образовавшуюся петлю - закольцованный участок сети, причину многих глюков и зависаний - практически невозможно. LoopBack Detection автоматически блокирует порт, на котором произошло образование петли. Протокол STP (IEEE 802.1d) и его более совершенные потомки - IEEE 802.1w, IEEE 802.1s - действуют немного иначе, оптимизируя сеть под древовидную структуру. Изначально в структуре предусмотрены запасные, закольцованные ветви. По умолчанию они отключены, и коммутатор запускает их только тогда, когда происходит разрыв связи на какой-то основной линии.

Агрегирование каналов (link aggregation) (IEEE 802.3ad). Повышает пропускную способность канала, объединяя несколько физических портов в один логический. Максимальная пропускная способность по стандарту - 8 Гбит/сек.

Стекирование . Под стекированием коммутаторов понимается объединение нескольких коммутаторов в одно логическое устройство. Стекирование целесообразно производить, когда в итоге требуется получить коммутатор с большим количеством портов (больше 48 портов). Различные производители коммутаторов используют свои фирменные технологии стекирования, к примеру, Cisco использует технологию стекирования StackWise (шина между коммутаторами 32 Гбит/сек) и StackWise Plus (шина между коммутаторами 64 Гбит/сек). При выборе коммутатора следует отдавать предпочтение устройствам поддерживающим стекирование, т.к. в будущем эта функция может оказаться полезной.

IGMP Snooping. Имеет смысл включать если вещание IPTV. Разработан для предотвращения широковещательной (broadcast) ретрансляции multicast трафика компьютерам-потребителям, которые явно не заявили о своей заинтересованности в нём. Это позволяет коммутаторам исключать такой трафик из потоков, направляемых через порты, к которым не подключены его потребители, тем самым существенно снижая нагрузку на сеть. Однако при этом нагрузка на сам коммутатор не снижается, а повышается, поскольку такая фильтрация требует затрат памяти, NPU и CPU, в то время как простая ретрансляция по всем портам - операция "дешёвая".

Storm Control (Управление широковещательным/однонаправленным штормом) . Широковещательный шторм (англ. broadcast storm) - передача большого количества широковещательных пакетов в сети, часто с последующим увеличением их количества. Может возникать, например, как следствие петель в сети на канальном уровне или из-за атак на сеть. Из-за широковещательного шторма нормальные данные в сети зачастую не могут передаваться. Избежать возникновения широковещательных пакетов в сети практически невозможно, так как они используются многими служебными протоколами. На коммутаторах без защиты от широковещательного шторма его легко вызвать, просто соединив два порта патчкордом между собой. А "однонаправленный шторм" это, например, различные атаки. Пример такой атаки это отправка большого количества ICMP протокол диагностики перегрузки сети - запросов на широковещательный адрес, с адресом отправителя в пакете, который указывает на "жертву" атаки. В результате все устройства в этом широковещательном сегменте начинают отвечать на ICMP-запрос на указанный адрес "жертвы". В обычной плоской сети (где только традиционные сервисы, не подразумевающие рассылок) реальный "флуд" диагностируется по показателю в 100 Kbs ). Как работает? Storm control в каждую секунду измеряет количество бродкастов и, все что свыше, обрезает. Порт при этом продолжает работать для пересылки всего остального трафика.

Другие функции:

Диагностика кабеля. Многие коммутаторы определяют неисправность кабельного соединения, обычно при включении устройства, а также вид неисправности - обрыв жилы, короткое замыкание и т.п. Например, в D-Link предусмотрены специальные индикаторы на корпусе: в случае неполадки индикатор горит желтым, если кабель в рабочем состоянии - горит зеленым.

Защита от вирусного трафика (Safeguard Engine). Методика позволяет повысить стабильность работы и защитить центральный процессор от перегрузок "мусорным" трафиком вирусных программ. Что такое SafeGuard Engine и как настроить данную функцию на коммутаторах D-Link?

Энергосбережение. Ethernet 802.3az (Green Ethernet) . Обращайте внимание на наличие функций энергосбережения. Некоторые производители, выпускают коммутаторы с регулировкой потребления электроэнергии. Например, умный свитч мониторит подключенные к нему устройства, и если в данный момент какое-то из них не работает, соответствующий порт переводится в "спящий режим". Суть Green Ethernet: сетевое устройство с поддержкой функции Green Ethernet периодически пингует свои порты (разъемы), и в случае если подключенное устройство не работает, то есть выключено или вообще не подключено, – порт отключается от питания. Помимо этого, специальное программное обеспечение определяет длину кабелей и в зависимости от их длины регулирует мощность сигнала. По заявлениям производителя, Green Ethernet позволяет сократить энергопотребление на величину от 45% до 80%.

Power over Ethernet (PoE, стандарт IEEE 802.af) . Коммутатор с использованием этой технологии может питать подключенные к нему устройства по витой паре.